約2,000のwebサイトがLinux.Encoder.1に感染

ウイルスアラート | 全てのニュース | ウイルスデータベース

2015年11月13日

株式会社Doctor Web Pacific

Linux.Encoder.1を拡散させるサイバー犯罪者は、WordPressなどの様々なコンテンツマネジメントシステム(CMS:content management systems)やMagentoなどオンラインストアマネジメントシステムを用いて作成されたLinuxサーバー上のwebサイトを主な標的とし、攻撃の実行には未知の脆弱性が悪用されていました。

サイバー犯罪者がwebサイトへのアクセスに成功すると、そのインターネットリソースにerror.phpファイルが置かれます(Magentoの場合、/skin/ systemディレクトリに)。このファイルは、サイバー犯罪者がその他の違法行為を実行することを可能にするシェルスクリプトとして動作します。中でも特に、様々なコマンドを送信することを可能にします。このスクリプトを使用してハッカーはサーバー上に404.phpファイルを置きますが、実際にはこのファイルがLinux.Encoder.1のドロッパーです。ブラウザのアドレスバーに該当するアドレスを入力し、PHPファイルを参照することで生成されたサイバー犯罪者からのコマンドに従い、ドロッパーはOSのアーキテクチャを特定します(32ビット版か64ビット版か)。次に、それに応じた暗号化ランサムウェアのコピーを自身のボディから抽出して実行させ、その後、自身を削除します。

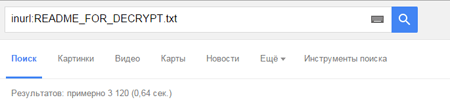

Linux.Encoder.1はwww-dataの権限で動作するため(Apacheと同じ権限で動作していることになります)、ユーザーが書き込み権限を持っているディレクトリ、すなわちCMSのファイルおよびコンポーネントを含んだディレクトリ内にある全てのファイルを暗号化することができます。このトロイの木馬がさらに高い権限を獲得した場合、その悪意のある動作の対象となるのはwebサーバーディレクトリのみに留まりません。その後、Linux.Encoder.1は復号化の手順とサイバー犯罪者からの要求を含んだREADME_FOR_DECRYPT.txtファイルをサーバーディスク上に置きます。該当するGoogle検索エンジンの該当するクエリを使用して得た情報から、2015年11月12日の時点で既に約2,000のwebサイトがLinux.Encoder.1に感染しています。

攻撃手法から、サイバー犯罪者はLinuxのwebサーバーを感染させファイルを暗号化するために実際にはルート権限を必要としていないことが分かります。また、ポピュラーなCMSの多くが修正されていない脆弱性を持ち、サイト管理者の中にはタイムリーなアップデートの必要性を軽んじ、古いバージョンのCMSを使用している人もいることから、Linux.Encoder.1はインターネットリソース所有者にとって深刻な脅威であると考えることができます。

Linux.Encoder.1のコードには複数の重大な欠陥があるため、このトロイの木馬によって暗号化されてしまったデータは復号化することが可能です。Linux.Encoder.1によってファイルを暗号化されてしまった場合は次の手順に従ってください。

- 警察に連絡してください。

- いかなる場合でも、暗号化されたファイルを含むディレクトリのコンテンツを変更しようとしないようにしてください。

- サーバーからファイルを削除しないでください。

- 暗号化されたデータをご自身で復元しようとしないでください。

- Doctor Webテクニカルサポートに連絡してください(無料の復号化サービスはDr.Web製品の有償版ライセンスを購入されたユーザーのみ利用可能です)

- トロイの木馬によって暗号化されたファイルをリクエストチケットに添付してください。

- ウイルスアナリストからの返答をお待ちください。大量のリクエストが寄せられるため、時間がかかる場合があります。

無料の復号化サービスはDr.Web製品の有償版ライセンスを購入されたユーザーのみが利用可能となっています。Doctor Webでは全てのファイルの復号化を保証することはできませんが、暗号化されたデータの復元に全力を尽くします。

Linux.Encoder.1の構造に欠陥があることから、全てのサーバーデータを永久に破損または破壊されることを免れていますが、今後サイバー犯罪者によってこれらのバグが修正される可能性があります。そのため、特にポピュラーなプラットフォーム上にあるサイトの管理者は、例えLinuxのように比較的安全なOSのユーザーであっても、このトロイの木馬に感染してしまう危険性があります。Linux.Encoder.1はLinux向け Dr.Webウイルスデータベースに既に追加されています。Doctor Webでは引き続き状況を注意深く監視していきます。