感染したコンピューターへのアクセスを可能にするトロイの木馬

ウイルスアラート | 全てのニュース | ウイルスデータベース

2015年11月11日

株式会社Doctor Web Pacific

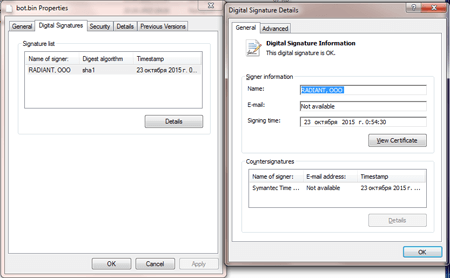

BackDoor.RatPack と名付けられた悪意のあるプログラムのパックはRTFドキュメントを装い、Exploit.CVE2012-0158.121を悪用して拡散されていました。ドキュメントが開かれると悪意のあるファイルが復号化され、被害者のコンピューター上に保存されます。このファイルは実際にはインストーラであり、有効なデジタル署名を持っているという点に注意する必要があります。BackDoor.RatPack に含まれるほぼ全てのファイルがデジタル署名を持っています。

起動されると、インストーラはシステムをスキャンして仮想マシン、モニタリングプログラム、デバッガを検索します。次に、ロシアの複数の金融機関のオンラインバンキングアプリケーションを検索し、全てのチェックに成功するとリモートサーバーに接続してまた別のインストーラをダウンロード、起動させます。このインストーラはNSIS(Nullsoft Scriptable Install System)フォーマットで作成され、実行ファイルおよびパスワード保護されたアーカイブを複数含んでいます。この2つ目のインストーラは実行ファイルを抽出し、起動させます。

インストーラのペイロードは正規のシェアウェアであるRemote Office Managerを改変したもので、異なる構成設定を持った少なくとも3つのバージョンがDoctor Webのセキュリティリサーチャーによって確認されています。複数のシステム機能を盗み取ることで、この悪意のあるプログラムはツールのショートカットをWindowsタスクバーの通知領域に隠し、ユーザーがプログラムの存在に気がつかないようにします。サイバー犯罪者は、感染したコンピューターをリモートで操作し、オンラインバンキング情報やその他の機密データを盗むことを目的としてBackDoor.RatPack を使用しているものと考えられます。Dr.WebウイルスデータベースにはBackDoor.RatPack に含まれる全ての悪意のあるファイルのシグネチャが既に追加されているため、Dr.Webユーザーに危害が及ぶことはありません。