2015年10月のウイルスレビュー

毎月ウィルスレビュー | ウイルスアラート | 全てのニュース

2015年10月30日

株式会社Doctor Web Pacific

10月には、アンチウイルスユーティリティを装い、webページ内に任意のコンテンツを挿入するよう設計されたトロイの木馬が広く拡散されました。また、品質の怪しい商品を販売する様々なオンラインストアの活動が活発化しました。

10月は、情報セキュリティに関して落ち着いた月となりました。しかしながら、複数のポピュラーなインターネットリソースがサイバー犯罪者の標的となり、ハッキングされたそれらのサイトから、よく知られたデベロッパーによって製作されたアンチウイルスユーティリティを装った危険なプログラムが拡散されていました。また、AndroidやiOSを標的とする新たなトロイの木馬が出現し、中でも特にAndroid.BankBot.80.originはロシアの金融機関の公式オンラインバンキングアプリケーションを装って拡散され、IPhoneOS.Trojan.YiSpecter.2 は広告を表示させ、感染させたデバイス上にまた別のプログラムを密かにダウンロードするよう設計されていました。

10月の主な傾向

- サイバー犯罪者によってハッキングされ、マルウェアを拡散する複数のwebサイト

- webインジェクションを実行する新たなトロイの木馬の出現

- Androidを狙った新たな悪意のあるプログラムの拡散

10月の脅威

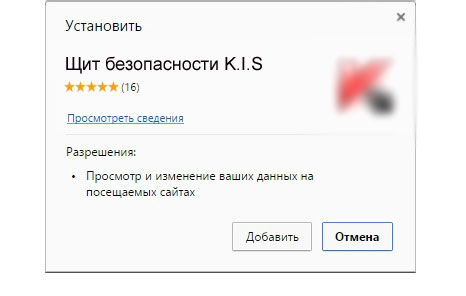

10月の中旬、サイバー犯罪者によってハッキングされた複数のサイトがDoctor Webセキュリティリサーチャーによって発見されました。そのうちの1つはロシアの人気テレビシリーズのホームページでした。ユーザーがGoogleの検索結果からそのサイトを開き、いくつかの条件が合致すると、ブラウザ内に新しいタブでwebページが開きます。ページ内に埋め込まれた悪意のあるスクリプトによって、ユーザーはそのページを閉じることができなくなっています。被害者がいずれかのキーを押したり、ウィンドウ内をクリックしたりすると、「アンチウイルスデベロッパーによって製作された」ブラウザ拡張機能をインストールするよう促す迷惑なダイアログが表示されます。

Dr.WebによってTrojan.BPLug.1041として検出されたこの拡張機能は、ユーザーが開いたwebページ内に任意のコンテンツを挿入するよう設計されていました。さらに、全てのwebサイト上で、自身の設定ファイル内に含まれているものを除くあらゆるドメインからのサードパーティの広告をブロックします。ユーザーがソーシャルネットワーキングサイトOdnoklassniki(Одноклассники)にログインすると、Trojan.BPLug.1041は特定のアプリケーションに対してユーザーの代わりにこのサイトのAPIへのアクセスを与えようとします。その結果として、被害者のデータがグループの宣伝やスパムメッセージの送信、投票に悪用される可能性があります。

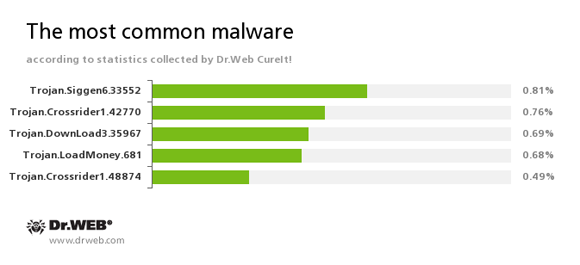

Dr.Web CureIt!による統計

Trojan.Siggen6.33552

感染させたコンピューター上に別の危険なマルウェアをインストールするよう設計された悪意のあるプログラムです。Trojan.Crossrider1.42770

インターネットユーザーに対して様々な広告を表示するよう設計されたトロイの木馬です。Trojan.DownLoad3.35967

別の悪意のあるプログラムをインターネットからダウンロードし、感染させたコンピューター上にインストールするトロイの木馬です。Trojan.LoadMoney

アフィリエイトプログラムLoadMoney のサーバー上で作成されるダウンロードプログラムです。感染させたシステム上に望まないソフトウェアをダウンロード、インストールします。

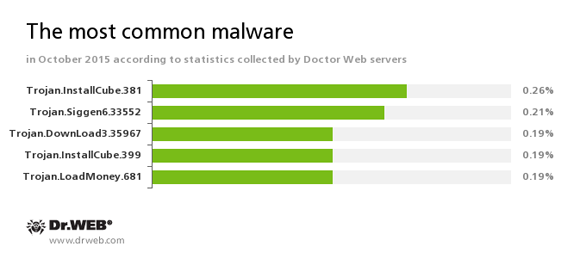

Dr.Webの統計サーバーによる統計

- Trojan.InstallCube ユーザーのコンピューター上に望まないアプリケーションをインストールするよう設計されたダウンローダプログラムのファミリーです。

- Trojan.Siggen6.33552 感染させたコンピューター上に別の危険なマルウェアをインストールするよう設計された悪意のあるプログラムです。

- Trojan.DownLoad3.35967 別の悪意のあるプログラムをインターネットからダウンロードし、感染させたコンピューター上にインストールするトロイの木馬です。

- Trojan.LoadMoney アフィリエイトプログラムLoadMoney のサーバー上で作成されるダウンロードプログラムです。感染させたシステム上に望まないソフトウェアをダウンロード、インストールします。

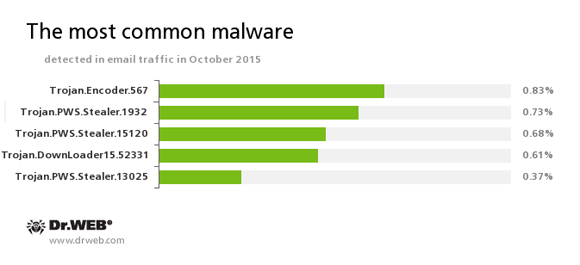

メールトラフィック内で検出された脅威の統計

Trojan.Encoder.567

ファイルを暗号化し、データを復元するために身代金を要求する暗号化ランサムウェアトロイの木馬ファミリーに属する悪意のあるプログラムです。このプログラムは.jpg、.jpeg、.doc、.docx、.xls、xlsx、.dbf、.1cd、.psd、.dwg、.xml、.zip、.rar、.db3、.pdf、.rtf、.7z、.kwm、.arj、.xlsm、.key、.cer、.accdb、.odt、.ppt、.mdb、.dt、.gsf、.ppsx、.pptxなどのファイルを暗号化します。Trojan.PWS.Stealer

感染したコンピューター上に保存されているパスワードやその他の個人情報を盗むよう設計されたトロイの木馬ファミリーです。Trojan.DownLoader15.52331

別の悪意のあるプログラムをインターネットからダウンロードし、感染させたコンピューター上にインストールするトロイの木馬です。

ボットネット

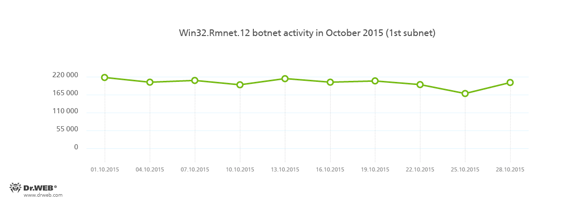

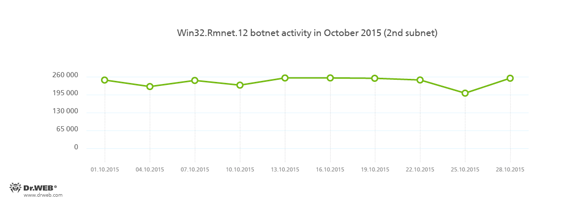

Doctor Webでは、活動を続ける複数のボットネットについて監視を続けています。以下のグラフは、ファイルインフェクター Win32.Rmnet.12 を使用して構成されるボットネットの2つのサブネットにおける拡大推移を表しています:

Rmnetはユーザーの操作なしに拡散されるファイルインフェクターのファミリーです。ユーザーが開いたWebページ内にコンテンツを埋め込み(これにより犯罪者が被害者のバンクアカウント情報を得ることが理論上可能になります)、ポピュラーなFTPクライアントプログラムによって保存されたクッキーやパスワードを盗むほか、犯罪者から受け取ったコマンドを実行します。

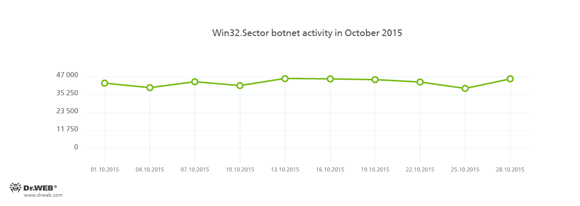

ファイルインフェクターWin32.Sector に感染したシステムで構成されるボットネットも未だ活動を続けています。以下のグラフはその拡大推移を表しています。

Win32.Sector は以下の動作を実行することができます:

- P2Pネットワーク経由で様々な実行ファイルをダウンロードし、感染したシステム上で起動させる。

- 実行中のプロセスに自身のコードを埋め込む

- 特定のアンチウイルスの動作を停止させ、そのデベロッパーのサイトへのアクセスをブロックする。

- ローカルディスクやリムーバブルメディア上(感染の過程でここにautorun.infファイルを作成)のファイルのほか、ネットワーク共有フォルダ内に保存されたファイルを感染させる。

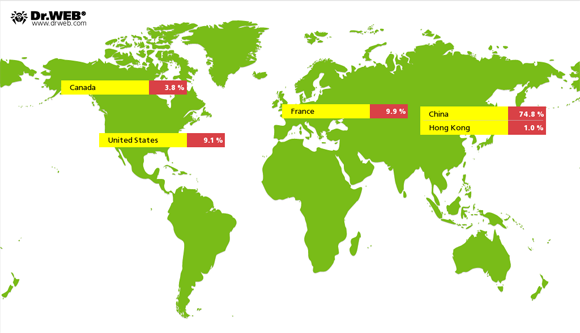

10月にはLinux.BackDoor.Gates.5 による様々なインターネットリソースに対するDDoS攻撃に著しい減少が確認され、攻撃されたIPアドレスの数は9月に比べて33.29%少ない5,051件となっています。国別では中国が最も多く、ついでフランス、米国となっています。以下の図は攻撃の国別分布を表しています:

暗号化ランサムウェア

Doctor Webテクニカルサポートサービスに寄せられた復号化リクエストの数

| 2015年9月 | 2015年10月 | 推移 |

|---|---|---|

| 1,310 | 1,471 | +12.29% |

2015年10月に最も多く検出されたランサムウェアはTrojan.Encoder.567でした。

Dr.Web Security Space 10.0 for Windows

は暗号化ランサムウェアからの保護を提供します。

この機能はDr.Web Anti-virus for Windowsには含まれていません。

| 予防的保護 | データ損失防止 |

|---|---|

|  |

危険なwebサイト

2015年10月に非推奨サイトとしてDr.Webデータベースに追加されたアドレスの数は264,970件となっています。

| 2015年9月 | 2015年10月 | 推移 |

|---|---|---|

| +399,227 | +264,970 | -33.6% |

非推奨サイトとして1カ月の間にDoctor Webのデータベースに追加されるwebサイトの中には、品質の疑わしい怪しい商品を販売するオンラインストアが含まれていることが多々あり、時としてDoctor Webニュースの大きな目玉となっています。現在も、詐欺師たちは驚くような商品を編み出し続けています。魔除けやリップエンハンサー、その他オンラインで売られている怪しい商品に関するDoctor Webの記事はこちらをご覧ください。

Androidを脅かす悪意のある、または望まないソフトウェア

10月も引き続き、モバイルデバイスユーザーに対する攻撃が続きました。10月の初めにはiOSを標的とする新たなトロイの木馬が発見されています。この悪意のあるプログラムは、「脱獄」しているいないにかかわらずスマートフォンやタブレット上にインストールされます。また別のトロイの木馬は、Googleの保護機能をすり抜けてGoogle Playに侵入していました。10月中旬には悪意のあるアプリケーションに感染したAndroidファームウェアが新たに発見され、スマートフォンやタブレットのユーザーから金銭を盗むよう設計されたバンキングトロイの木馬の新たな出現がありました。

中でも特に注目に値するAndroidマルウェアに関するイベントは以下のとおりです:

- iOSデバイスを標的とする危険なトロイの木馬の検出

- Google Play上でまた別の悪意のあるプログラムを検出

- 悪意のあるアプリケーションに感染したAndroidファームウェアの新たな出現

- Androidを標的とする新たなバンキングトロイの木馬の拡散