2015年9月のウイルスレビュー

毎月ウィルスレビュー | ウイルスアラート | 全てのニュース

2015年10月1日

株式会社Doctor Web Pacific

9月には、POS端末を狙う新たな悪意のあるプログラムが発見されたほか、WindowsおよびMac OS Xを標的とする、望まないアプリケーションやアドウェアのインストーラが拡散されました。

9月の主な傾向

- POS端末を標的とする新たなトロイの木馬の出現

- WindowsおよびMac OS Xを標的とする、望まないアプリケーションやアドウェアのインストーラの拡散

- AndroidおよびLinuxを標的とする新たな悪意のあるプログラムの拡散

9月の脅威

Windows OSを搭載したPOS端末は長年にわたりウイルス開発者の主要な標的の1つとなっています。そのような端末からクレジットカード情報を盗む様々な方法がサイバー犯罪者によって用いられてきました。9月には、まさにその目的で設計された悪意のあるプログラムがDoctor Webセキュリティリサーチャーによって発見され、 Trojan.MWZLesson と名付けられました。このトロイの木馬は BackDoor.Neutrino.50 の亜種であることが明らかになっています。

Trojan.MWZLesson は以下のコマンドを実行することができます:

- CMD—コマンドをコマンドインタプリタに送信(cmd.exe)

- LOADER—ファイルをダウンロード、実行(dll— regsrvツールを使用、vbs— wscript ツールを使用、exe— 直接実行)

- UPDATE—自身をアップデート

- rate—C&Cサーバーとの通信セッション間隔を設定

- FIND—マスクを使用してドキュメントを検索

- DDOS—HTTPフラッド攻撃を実行

この脅威に関する詳細についてはこちらの記事をご覧ください。

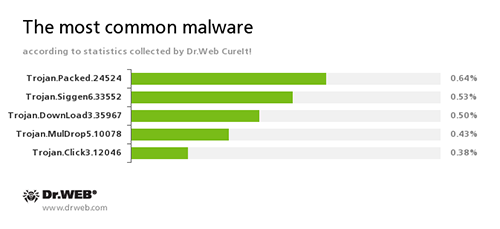

Dr.Web CureIt!による統計

9月には、Dr.Web CureIt!によって155,554,503件の潜在的に危険な、または悪意のあるオブジェクトが検出されました。

Trojan.Packed.24524

アドウェアや望まないプログラムのインストーラです。正規ソフトウェアを装って拡散されています。

Trojan.Siggen6.33552

感染させたコンピューター上に別の危険なマルウェアをインストールするよう設計された悪意のあるプログラムです。

Trojan.DownLoad3.35967

別の悪意のあるプログラムをインターネットからダウンロードし、感染させたコンピューター上にインストールするトロイの木馬です。

Trojan.MulDrop5.10078

感染させたコンピューター上に別のマルウェアをインストールするよう設計された悪意のあるプログラムです。

Trojan.Click

インターネットリソースの訪問者数を増やすための悪意のあるソフトウェアです。ユーザーを特定のサイトへとリダレクトします。

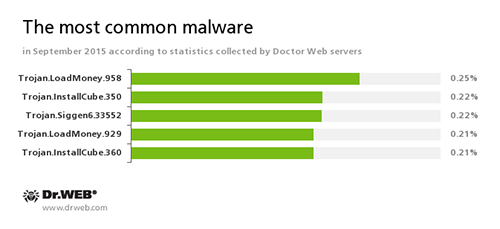

Dr.Webの統計サーバーによる統計

Trojan.LoadMoney

アフィリエイトプログラムLoadMoney のサーバー上で作成されるダウンロードプログラムです。感染させたシステム上に望まないソフトウェアをダウンロード、インストールします。

Trojan.InstallCube

ユーザーのコンピューター上に望まない無用なアプリケーションをインストールするよう設計されたダウンローダプログラムのファミリーです。

Trojan.Siggen6.33552

感染させたコンピューター上に別の危険なマルウェアをインストールするよう設計された悪意のあるプログラムです。

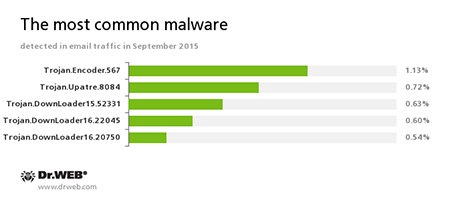

メールトラフィック内で検出された脅威の統計

Trojan.Encoder.567

ファイルを暗号化し、データを復元するために身代金を要求する暗号化ランサムウェアトロイの木馬ファミリーに属する悪意のあるプログラムです。このプログラムは.jpg、 .jpeg、 .doc、 .docx、 .xls、 .xlsx、 .dbf、 .1cd、 .psd、 .dwg、 .xml、 .zip、 .rar、 .db3、 .pdf、 .rtf、 .7z、 .kwm、 .arj、 .xlsm、 .key、 .cer、 .accdb、 .odt、 .ppt、 .mdb、 .dt、 .gsf、 .ppsx、 .pptxなどのファイルを暗号化します。

Trojan.Upatre

感染させたコンピューター上に別の悪意のあるアプリケーションを密かにダウンロード、インストールするトロイの木馬ファミリーです。

Trojan.DownLoader

感染させたコンピューター上に別の悪意のあるプログラムをダウンロードするよう設計されたトロイの木馬ファミリーです。

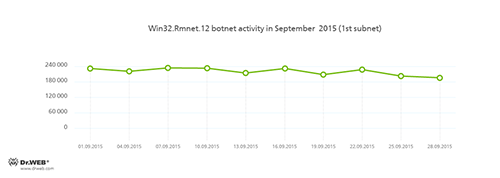

ボットネット

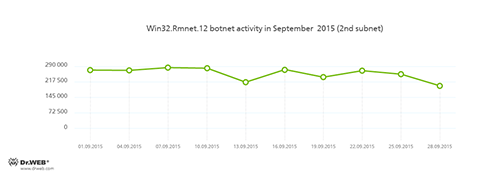

Doctor Webでは、活動を続ける複数のボットネットについて監視を続けています。以下のグラフは、ファイルインフェクター Win32.Rmnet.12 を使用して構成されるボットネットの2つのサブネットにおける拡大推移を表しています:

Rmnet はユーザーの操作なしに拡散されるファイルインフェクターのファミリーです。ユーザーが開いたWebページ内にコンテンツを埋め込み(これにより犯罪者が被害者のバンクアカウント情報を得ることが理論上可能になります)、ポピュラーなFTPクライアントプログラムによって保存されたクッキーやパスワードを盗むほか、犯罪者から受け取ったコマンドを実行します。

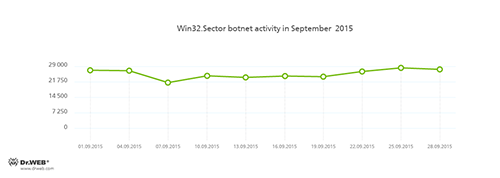

ファイルインフェクター Win32.Sector に感染したシステムで構成されるボットネットも未だ活動を続けています。以下のグラフはその拡大推移を表しています。

Win32.Sector は以下の動作を実行することができます:

- P2Pネットワーク経由で様々な実行ファイルをダウンロードし、感染したシステム上で起動させる。

- 実行中のプロセスに自身のコードを埋め込む

- 特定のアンチウイルスの動作を停止させ、そのデベロッパーのサイトへのアクセスをブロックする。

- ローカルディスクやリムーバブルメディア上(感染の過程でここにautorun.infファイルを作成)のファイルのほか、ネットワーク共有フォルダ内に保存されたファイルを感染させる。

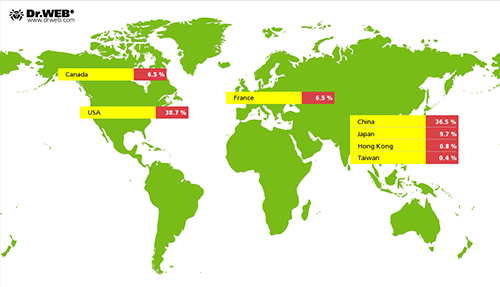

9月には Linux.BackDoor.Gates.5 による様々なインターネットリソースに対するDDoS攻撃に増加が確認され、攻撃されたIPアドレスの数は8月に比べて263.5%多い7,572件となっています。国別では米国が最も多く、ついで中国となっています。以下の図は攻撃の国別分布を表しています:

暗号化ランサムウェア

Doctor Webテクニカルサポートサービスに寄せられた復号化リクエストの数

| 2015年8月 | 2015年9月 | 推移 |

|---|---|---|

| 1,425 | 1,310 | -8% |

2015年9月に最も多く検出されたランサムウェア

- Trojan.Encoder.567

- Trojan.Encoder.858

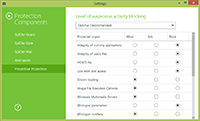

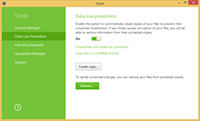

Dr.Web Security Space 10.0 for Windows

は暗号化ランサムウェアからの保護を提供します。

この機能はDr.Web Anti-virus for Windowsには含まれていません。

| 予防的保護 | データ損失防止 |

|---|---|

|  |

Linux

2015年9月、Doctor WebセキュリティリサーチャーによってLinuxトロイの木馬が新たに発見されました。中でも特に注目に値するものは Linux.Ellipsis.1 および Linux.Ellipsis.2 で、後者は特別なリストを使用したブルートフォース攻撃によって様々なデバイスに接続するためのパスワードを割り出すよう設計されています。 Linux.Ellipsis.1 は、 Linux.Ellipsis.2 を用いてハッキングしたデバイスに匿名でアクセスするために使用されます。この悪意のあるプログラムはDoctor Webセキュリティリサーチャーによって「パラノイド」と呼ばれる興味深い動作を実行します。

Linux.Ellipsis.1 は感染させたコンピューター上にプロキシサーバーを設置することで、サイバー犯罪者が匿名でアクセスすることを可能にします。そのために、このトロイの木馬はローカルアドレスおよびポート上での接続を監視し、それらを経由する全てのトラフィックをプロキシします。

Linux.Ellipsis.1 の動作が「パラノイド」と呼ばれる所以は、ネットワークトラフィック内で検索するストリングのリストを持ち、いずれかのストリングが検出された場合、該当するIPアドレスのリモートサーバーに対するデータの送信をブロックするという点にあります。また、リスト上にあるリモートノードをブロックするだけでなく、全てのネットワーク接続をチェックし、接続を確立するIPアドレスをリモートサーバーに送信します。サーバーからの応答として「kill」コマンドを受け取った場合、トロイの木馬は接続を確立していたアプリケーションを終了し、2時間の間IPアドレスをブロックします。この脅威に関する詳細についてはこちらの記事をご覧ください。

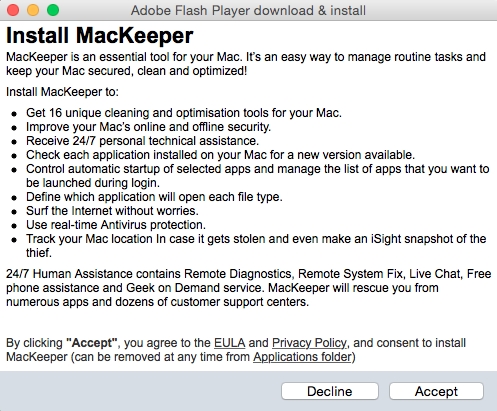

Mac OS Xを狙う危険なプログラム

Windowsコンピューター上にアドウェアや望まないプログラムをインストールするトロイの木馬は、多くのインターネットユーザーにとって特に珍しいものではありません。しかしながら、9月にはWindowsではなくMac OS Xを標的とするインストーラがDoctor Webセキュリティリサーチャーによって発見されました。 Adware.Mac.WeDownload.1と名付けられたこのトロイの木馬はAdobe Flash Playerのディストリビューションパッケージを装い、ファイルのダウンロードによって収益を上げるアフィリエイトプログラムから拡散されていました。

適切なリクエストが送信されると、 Adware.Mac.WeDownload.1 はユーザーにインストールさせるアプリケーションのリストをC&Cサーバーから受け取ります。このリストには望まないプログラムのみでなく、Program.Unwanted.MacKeeper、Mac.Trojan.Crossrider、Mac.Trojan.Genieo、Mac.BackDoor.OpinionSpy、Trojan.Conduitファミリーに属する様々なトロイの木馬、およびその他危険なアプリケーションなど、悪意のあるプログラムが含まれています。プログラムの種類や合計数は被害者の位置情報によって異なります。

この脅威に関する詳細についてはこちらの記事をご覧ください。

その他の悪意のあるアプリケーション

2015年9月には、望まないアプリケーションやアドウェアのほか危険なアプリケーションをもインストールする悪意のあるインストーラが、ファイルのダウンロードによって収益を上げるアフィリエイトプログラムから拡散されています。

9月の初旬には、様々な偽のファイル共有サイトやtorrentトラッカーからダウンロードされる悪意のあるプログラム Trojan.InstallCube.339 が発見されました。起動されると、このトロイの木馬はサーバーから設定ファイルを受け取り、ダウンロードされたオブジェクトに関する情報を記載したダイアログをユーザーに対して表示させます。ダイアログは良く知られたmTorrentアプリケーションのものを装っています。このプログラムをコントロールするサーバーは、感染させたコンピューターがロシアのIPアドレスを持っている場合のみ、 Trojan.InstallCube.339 にペイロードをダウンロードさせます。

Trojan.RoboInstall.1 と名付けられたまた別の危険なインストーラは、同種の他のプログラム同様、ファイル共有サイトや偽のtorrentトラッカー、その他サイバー犯罪者によって作成されたインターネットリソースから拡散されています。また、そのような悪意のあるプログラムを使用して収益を得ようとするフリーアプリケーションの開発者も存在し、トロイの木馬が被害者のコンピューター上にツールをダウンロードする度に報酬を受けとっています。 Trojan.RoboInstall.1 によって表示されるダイアログにはインストールチェックボックスが含まれていないことがあり、このトロイの木馬によってダウンロードされたファイルは無条件でインストールされます。

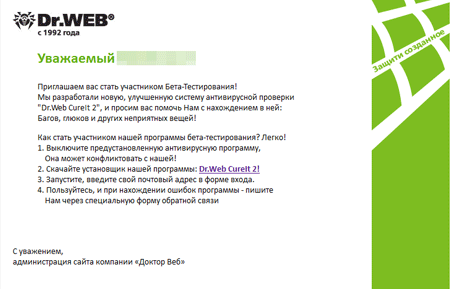

9月の終わりには、Doctor Webからの通知を装ったEメールによって悪意のあるアプリケーションを拡散しようとする試みが検出されました。

このメッセージはユーティリティ「Dr.Web CureIt 2」のテスターとしての参加を呼び掛けるものとなっています。ただし、ユーザーのコンピューター上にダウンロードされるのはユーティリティではなく Trojan.PWS.Stealer.13052 です。このトロイの木馬は、感染させたコンピューター上に保存されているパスワードやその他の機密情報を盗むよう設計されています。より多くのデバイスを感染させるために、サイバー犯罪者はユーザーに対してユーティリティとの非互換性を避けるためアンチウイルスソフトウェアを無効にするよう指示しています。この脅威に関する詳細についてはこちらの記事をご覧ください。

危険なWebサイト

2015年9月に非推奨サイトとしてDr.Webデータベースに追加されたアドレスの数は399,227件となっています。

| 2015年8月 | 2015年9月 | 推移 |

|---|---|---|

| +834,753 | +399,227 | -51.39% |

Androidを脅かす悪意のある、または望まないソフトウェア

9月はモバイルセキュリティイベントに富んだ月となりました。トロイの木馬を含んだプログラムが多数App Store内で発見されたほか、Google Playは再び悪意のあるプログラムの拡散元として利用されました。9月中旬には、公式Androidファームウェアに組み込まれたトロイの木馬が検出され、バンキングトロイの木馬やAndroidランサムウェア、その他悪意のあるアプリケーションも引き続きモバイルデバイスユーザーを脅かし続けています。

中でも特に注目に値するAndroidマルウェアに関するイベントは以下のとおりです:

- IPhoneOS.Trojan.XcodeGhost を含んだプログラムを多数App Store内で検出

- Google Play上で多くのトロイの木馬を検出

- 悪意のあるアプリケーションに感染したAndroidファームウェアの新たな出現

- 新たなAndroidランサムウェアの出現

- Androidを標的とする新たなバンキングトロイの木馬の拡散

モバイルデバイスを狙った悪意のあるまたは望まないプログラムについての詳細はこちらの記事(英語)をご覧ください。