Androidユーザーから金銭を盗み続けるサイバー犯罪者

ウイルスアラート | 全てのニュース | ウイルスデータベース

2015年9月21日

株式会社Doctor Web Pacific

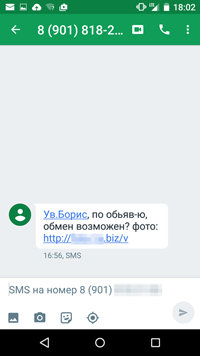

その他同種の悪意のあるプログラム同様、Android.SmsBot.459.originと名付けられたこの新たなトロイの木馬はSMSスパムによって拡散されます。メッセージは被害者が広告に出していたアイテムについて関心があるとする人物からのものを装い、詳細についてはwebサイトを見るように被害者を誘導します。被害者の名前が明記されている場合もあることから、この攻撃は事前によく計画されたものであり、サイバー犯罪者は実際の広告ベースを使用しているということが分かります。そのため、被害者がインターネット上で実際に何かを売ろうとしていた場合、簡単に騙され、疑うことなくリンクを開いてしまいます。被害者がリンクを開くと、トロイの木馬のAPKファイルがデバイス上にダウンロードされます。ただし、Android.SmsBot.459.originが動作を開始するにはユーザー自身がそれをインストールする必要があります。ユーザーがAndroid以外のOSで動作するデバイス上でリンクを開こうとした場合は、トロイの木馬のダウンロードリンクではなく無害な別のリソースへとリダレクトされます。

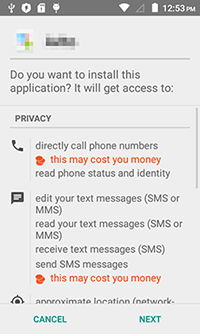

Android.SmsBot.459.originはロシアで良く知られた広告サイトのクライアントアプリケーションを装っています。アイコンまでオリジナルのものを模倣しているため、被害者は自分が本物の広告プラットフォームを使用していると信じて疑いません。起動すると、このトロイの木馬は自身を削除から守るため管理者権限の取得を試みます。その際、管理者権限を要求するプロンプトを絶え間なく表示させることで、デバイスの動作を妨げます。

Android.SmsBot.459.originはIMEI、モバイルネットワークオペレーター、OSバージョンなどのデバイスに関する情報をC&Cサーバーへ送信し、その応答としてデバイス上のオンラインバンキングアプリケーションを確認するコマンドを受け取ります。また、このトロイの木馬はユーザーのモバイルアカウント残高、およびロシアのポピュラーな決済システム内のアカウント残高を確認するために、それらすべてのサービスに対して特別なテキストメッセージを送信し、その返信をユーザーから隠した上でリモートサーバーへ転送します。Android 4.4以降で導入されたセキュリティ対策により、トロイの木馬はSMSをユーザーから隠すことができなくなりましたが、代わりに着信音を一時的に無効にし(バイブを含む)、受信したテキストを全て削除します。

Android.SmsBot.459.originは以下のコマンドを実行することができます:

- esms&&& — すべてのSMS メッセージのリストをサーバーへ送信

- getapps&&& —インストールされているアプリケーションのリストをサーバーへ送信

- sent&&& —予め作成されたテキストを含んだSMSを指定された番号へ送信

- rent&&& — SMS メッセージの傍受を有効化

- sms_stop&&& — SMS メッセージの傍受を無効化

- ussd&&& —USSDクエリーを送信

- export&&& —連絡先リストをサーバーへ送信

- u&&& —新しいC&Cサーバーのアドレスを設定

- sapp&&& —アプリケーションViber 経由で指定された番号へメッセージを送信

ユーザーがアカウントにお金を持っている場合、サイバー犯罪者は該当するコマンドを使用することでそれを盗むことができます。その際、確認コードを含んだメッセージや金銭のやり取りに関する通知は全てトロイの木馬によってブロックされるため、被害者はしばらくの間盗難に気がつきません。

Doctor Webでは、疑わしいSMSメッセージに含まれたリンクを開くことのないよう、また、信頼できないソースからダウンロードしたアプリケーションをインストールすることのないよう強く推奨します。Dr.Web for AndroidはAndroid.SmsBot.459.originを検出することができます。そのため、Dr.Webユーザーに危害が及ぶことはありません。