自動的に自身を拡散させるマイニングトロイの木馬

ウイルスアラート | 全てのニュース | ウイルスデータベース

2015年8月7日

株式会社Doctor Web Pacific

Trojan.BtcMine.737 の内部はNullsoft Scriptable Install System(NSIS)を使用して作成された3つのインストーラが入れ子式に格納され、ロシアのマトリョーシカ人形を彷彿とさせる構造となっています。1つ目の「層」にはシンプルなドロッパーが含まれています。このドロッパーは起動されると、動作中のTrojan.BtcMine.737 のプロセスを全て停止させます。また、そのボディから別のインストーラの実行ファイルを抽出して一時フォルダ内に置き、実行させた後オリジナルのファイルを削除します。

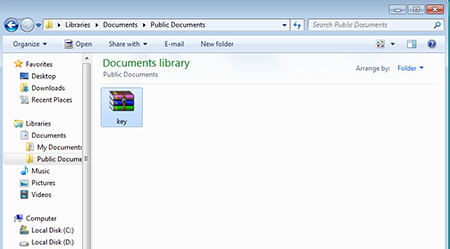

2つ目のインストーラはネットワークワームに似た、より幅広い機能を持っています。このインストーラは起動されるとNSISインストーラであるCNminer.exeファイルを感染させたコンピューター上のいずれかのフォルダ内に保存して実行します。次に、自身をオートランフォルダおよびドキュメントフォルダ内、さらにローカルネットワークからアクセス可能となるよう新たに作成したフォルダ内に複製します。インストーラのコピーはKeyという名前の付いたWinRARアーカイブとして表示されます。

その後、悪意のあるプログラムは全てのハードドライブ上にあるルートフォルダ内に自身をコピーし(この動作は定期的に繰り返されます)、ネットワークプレース内にある全てのコンピューターを検索した後、特別なリストに記載されたログインおよびパスワードを使用してそれらコンピューターとの接続を試みます。また、このマルウェアはWindowsユーザーアカウントのパスワードを破ろうとします。パスワードを割り出すことに成功し、さらに必要なハードウェアが利用可能であった場合、Trojan.BtcMine.737はオープンなWi-Fiアクセスポイントを設定します。ネットワーク上にあるいずれかのコンピューターとの接続が確立されると、トロイの木馬はそのコンピューター上に自身をコピーし、Windows Management Instrumentation(WMI)またはTask Schedulerを使用して起動させます。

Trojan.BtcMine.737インストールの2番目の段階でハードドライブ内に保存されたCNminer.exeプログラムは、仮想通貨のマイニングを実行するアプリケーションのインストーラです。起動されると、このプログラムはマイナーの実行ファイル(32ビット版および64ビット版向けの)および設定ファイルを起動フォルダ内に保存します。続けてオートランの標準フォルダ内にショートカットを作成し、Windowsシステムレジストリを改変することで実行ファイルが確実に自動実行されるようにします。インストーラが起動されると、そこに含まれていたスクリプトがマイナーの動作中のプロセスを停止させます(実行されていた場合)。次に、トロイの木馬はC&Cサーバーに接続し、追加の設定データをHTML形式で受け取ります。このデータにはプールのプロパティおよび定期的に変更される電子財布の識別子が含まれています。サイバー犯罪者は仮想通貨をマイニングするために別のツールを使用しているという点に注目する必要があります。このツールは別の開発者によって作成され、Tool.BtcMineファミリーに属するプログラムとしてDr.Webにより検出されています。このツールの開発者は、それらを使用して盗んだ仮想通貨の2.5%をコミッションとして支払うことを条件に同ツールを配信しています。そのため、サイバー犯罪者によって盗まれた仮想通貨の一部は自動的にツール開発者のアカウントへと送信されるようになっています。

Trojan.BtcMine.737はローカルネットワーク内で自身を自動的に拡散させるため、アンチウイルスソフトウェアによって保護されていないコンピューターにとって非常に危険な脅威です。Dr.Web Anti-virusはTrojan.BtcMine.737を検出し、削除することができます。したがって、ユーザーはTrojan.BtcMine.737による被害を受けることはありません。