Doctor Web、1C会計アプリケーションを標的としランサムウェアを起動させる初のトロイの木馬を発見

ウイルスアラート | 全てのニュース | ウイルスデータベース

2016年6月22日

株式会社Doctor Web Pacific

1C.Drop.1 は、これまでDoctor Webのスペシャリストによって解析されたトロイの木馬の中で初のロシア語で―正確にはコマンドの書き込みにキリル文字を使用する内蔵1C言語で―書かれたものとなります。1Cを標的とし、他の外部データプロセッサを改変または感染させるこの悪意のあるファイルは既に2005年にDoctor Webセキュリティリサーチャーにその存在を知られています。しかし今回は、ランサムウェアプログラムを含んだ完全なドロッパー型トロイの木馬として新たに発見される形となりました。

このトロイの木馬は「Our BIC code has been changed(BICコードが変更されました)」という件名の付いた以下のEメールメッセージの添付ファイルとして拡散されています:

Greetings! Our BIC code has been changed. Please update your bank classifier. The classifier can be updated automatically in 1C Enterprise 8. File - Open classifier update processor from the attachment. Click YES to update the classifier automatically. Within 1-2 minutes if there is Internet connection.

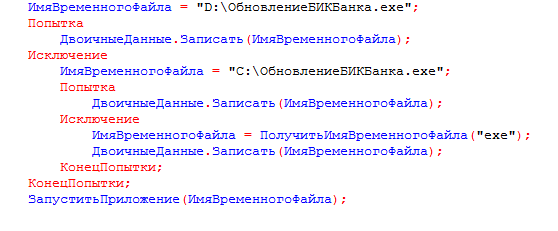

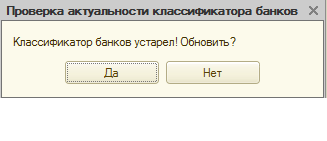

Eメールには「1C: Enterprise」向けの外部データプロセッサがПроверкаАктуальностиКлассификатораБанков.epfという名前で含まれています。このモジュールの本体はパスワードで保護されているため、標準的な方法ではそのソースコードを見ることはできません。ユーザーが1C:Enterpriseモードでこのファイルを実行すると以下のウィンドウが表示されます:

ウィンドウ内のいずれかのボタンをクリックすると 1C.Drop.1 が起動します。また、1C:Enterpriseプログラム内でユーザーに対して以下の画像が表示されます:

同時に、トロイの木馬がコンピューター上で悪意のある動作を開始します。まず初めに、1C契約者のデータベース内でEメールアドレスを検索し、それらのアドレスに対し、上記のテキストメッセージに自身のコピーを添付したEメールを送信します。送信者のアドレスには、被害者の1Cユーザーアカウント内で指定されたEメールアドレスが使用されますが、ユーザーがアドレスを指定していなかった場合は1cport@mail.ruが使用され、トロイの木馬のコピーを含んだ外部データプロセッサОбновитьБИКБанка.epfが添付されます。1Cソフトウェア内でファイルが実行されると、コンピューターはランサムウェア型トロイの木馬によっても感染させられます。一方で 1C.Drop.1 のこのコピーは「1C:Enterprise」では開くことのできない破損したEPFファイルを契約者に送信します。 1C.Drop.1 は以下の1Cデータベースに対応しています:

- Trade Management 11.1

- Trade Management (basic) 11.1

- Trade Management 11.2

- Trade Management (basic) 11.2

- Accounting 3.0

- Accounting (basic) 3.0

- 1C:Comprehensive Automation 2.0

次に1C.Drop.1 はランサムウェア型トロイの木馬である Trojan.Encoder.567 を抽出し、保存したうえで起動させます。この Trojan.Encoder.567 はディスク上のファイルを暗号化し、復号化するために金銭を要求します。残念ながら、Doctor Webでは未だこのマルウェアに暗号化されてしまったファイルの復号化方法を開発するに至っていません。したがって、たとえ知っているEメールアドレスから送信されたものであっても、1C:Enterprise内で添付ファイルを開かないようにすることを強く推奨します。