2015年2月のAndroidマルウェア

毎月ウィルスレビュー | ウイルスアラート | 全てのニュース

2015年3月4日

株式会社Doctor Web Pacific

2月の主な傾向

- Androidデバイス上のファイルを暗号化する危険なトロイの木馬の新たなバージョン

- ソフトウェアデベロッパーによって収益化目的で使用される攻撃的な広告モジュールの数が増加

- SMSトロイの木馬の数が増加

- 新たなバンキングトロイの木馬

Dr. Web Androidウイルスデータベースに追加された悪意のある、または望まないソフトウェアの数

| 2015年1月 | 2015年2月 | 推移 |

|---|---|---|

2月のモバイル脅威

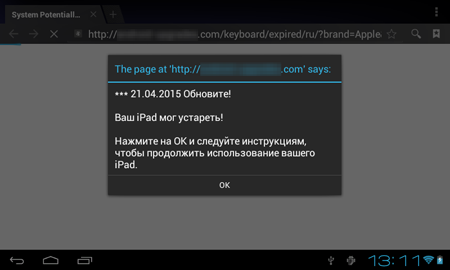

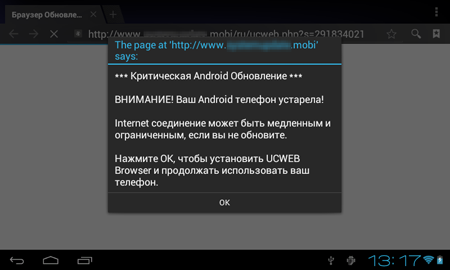

2月の初めには、新たな攻撃的な広告モジュールAdware.MobiDash.1.originを含んだアプリケーションがGoogle Play上で複数発見されました。それらのプログラムのいくつかは数千万のユーザーによってダウンロードされていました。Adware.MobiDash.1.originは次のような機能を備えています。

- Google Play(公式Androidアプリサイト)や、そのほかポピュラーなサイト上で配信されている幅広い種類のゲームやプログラムに組み込まれる

- 感染させたデバイスのスクリーンがロック解除されるたびに、様々な広告を表示させたページをブラウザ上に開き、見つかった問題を解決するために特定のアプリケーションのアップデートをインストールするよう促すなど偽のメッセージを表示させる

- ステータスバーに広告やその他のメッセージを表示させるほか、OSインターフェースやウィンドウ上にも広告を表示させ、デバイスの操作を困難にする

- インストールされ、起動されてから実際の動作を開始するまでに一定の期間を空けることで、迷惑な広告を表示させているアプリケーションがどれであるか特定することを困難にする

攻撃的な広告モジュール

2月には比較的攻撃的な機能を持った新たな広告モジュールが複数登場しました。そのうちの1つであるAdware.MobiDash.1.originはGoogle Playから配信されているいくつかのアプリケーションに組み込まれていました。

その他の「迷惑な」広告モジュール:

Adware.HiddenAds.1

- 様々なマルウェアによってモバイルデバイス上にインストールされる

- アイコンやGUIを持たず、ステルスモードで動作する

- ステータスバーに様々な広告メッセージを表示させる

Adware.Adstoken.1.origin

- サードパーティによって改変されたポピュラーなアプリケーション内に組み込まれる

- モバイルデバイスのスクリーン上に広告バナーを表示させる

- ステータスバーに様々なメッセージを表示させる

- ブラウザで広告webページを開く

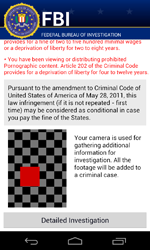

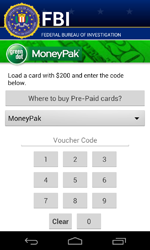

ランサムウェア

Dr. Webウイルスデータベース内に含まれるAndroid.Lockerの数:

| 2015年1月 | 2015年2月 | 推移 |

|---|---|---|

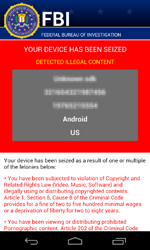

2月には危険なランサムウェアロッカーであるAndroid.Locker.71.originが発見されました。このプログラムはファイルを暗号化し、感染させたデバイスをロックして200ドルを要求します。

|

|

|

Android.Locker.71.originは感染させた各デバイス上でファイルを暗号化する際にユニークな暗号化キーを使用します。このことが、このトロイの木馬によって暗号化されてしまったデータの復元を困難にしています。

現時点では、このトロイの木馬によって暗号化されてしまったファイルを復号化することはできません。しかしながら、Dr.Web for Androidでは全てのバージョンのAndroid.Locker.71.originを検出・削除することに成功しています。

SMSトロイの木馬

2月には、高額なSMSを送信しユーザーを有料サービスに登録させる新たなSMSトロイの木馬に大幅な増加が確認されました。

Dr. Webウイルスデータベース内に含まれるAndroid.SmsSendの数:

| 2015年1月 | 2015年2月 | 推移 |

|---|---|---|

バンキングトロイの木馬

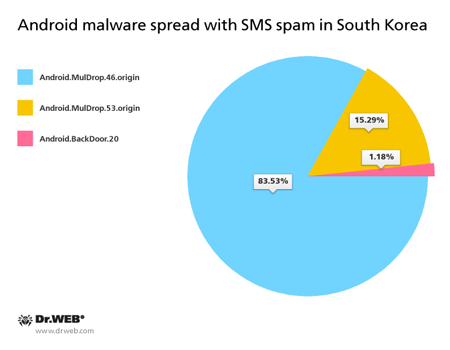

2月には様々なモバイルバンキングトロイの木馬の活動が活発化しました。中でも特に韓国において多く確認され、トロイの木馬のダウンロードリンクを含んだSMSによって拡散されていました。

複数の悪意のあるプログラムを使用した80を超えるスパム配信が確認され、それらプログラムの多くはトロイの木馬ドロッパーでした。

Android.MulDrop malware

韓国におけるサイバー犯罪者のメインツールであるバンキングトロイの木馬内に潜みます。

Android.BackDoor.20

感染させたモバイルデバイス上で犯罪者が様々な悪意のある活動を行うことを可能にするプログラムです。

韓国のサイバー犯罪者によって使用されていたバンキングトロイの木馬:

- Android.BankBot.39.origin

- Android.BankBot.47.origin

- Android.BankBot.48.origin

これらのプログラムを使用することで、犯罪者はユーザーのバンクアカウントへのアクセスを入手することが可能になります。