2014年10月のモバイル脅威

毎月ウィルスレビュー | ウイルスアラート | 全てのニュース

2014年11月20日

株式会社Doctor Web Pacific

10月に発見されたAndroid脅威の1つであるAndroid.Selfmite.1.originは改変されたGoogle+クライアントアプリケーションに含まれて拡散され、違法な利益を得るための機能を複数備えていました。Androidを搭載したスマートフォンやタブレット上にインストールされると、このマルウェアはホーム画面上にURLショートカットアイコンを置き、アイコンをタップするとデバイスのロケーションに応じてアフィリエイトプログラムに関連した様々なサイトが開くようにします。こうして、アイコンがタップされる度に犯罪者に利益がもたらされます。また、該当するセクションを開くことでGoogle Play上にある別のアプリケーションの宣伝を行う機能を備えるほか、C&Cサーバーから受け取ったコマンドに応じて、犯罪者の指定する広告や、マルウェアのコピーを含むアプリケーションへのリンクを含んだSMSを送信することができます。Android.Selfmite.1.originはそのようなSMSを感染したモバイルデバイス上のアドレス帳にある全ての連絡先に対して送信することができ、さらに送信可能なSMSの量に上限がないことから、ユーザーは多大な金銭的損害を被る可能性があるほか、気が付かないうちにマルウェアの拡散に加担してしまうことになります。

|

|

Android.Dialer.7.originという名前で10月にDr.Webウイルスデータベースに追加された新たなトロイの木馬は、高額な番号に通話を発信するダイアラーでした。感染したデバイス上で起動されると、Android.Dialer.7.originは設定内で指定されている番号のみでなく、C&Cサーバーからのコマンドに応じて別の番号にも通話を発信することができます。このトロイの木馬はデバイス上で可能な限り長く悪意のある動作を続けるために様々な機能を備えています。中でも特にホーム画面上に作成されるショートカットにはアイコンや名前が無く、起動後にはショートカットを削除することで自身の痕跡を隠すほか、システムログおよび通話履歴を削除することでユーザーによる発見を防ぎます。また、該当するシステムメニューに対するユーザーのアクセスを妨害することで、感染したモバイルデバイスからこのトロイの木馬を削除しようとするユーザーの試みに抵抗することができます。このことから、Android.Dialer.7.originは非常に危険な脅威であると言えます。この脅威に関する詳細はこちらの記事をご覧ください。

Android.Lockerファミリーに属する最新のランサムウェアであるAndroid.Locker.54.originは、そのほか同種のアプリケーションと同様、感染させたデバイスのスクリーンをロックした上で解除するための金銭を要求します。ただし、従来のランサムウェアと異なる点として、このトロイの木馬は自身のダウンロードリンクを含んだSMSをモバイルデバイス上のアドレス帳にある全ての連絡先に対して送信します。その結果、ユーザーは脅迫の被害者となるだけでなく、脅威の拡散に加担してしまうことになります。

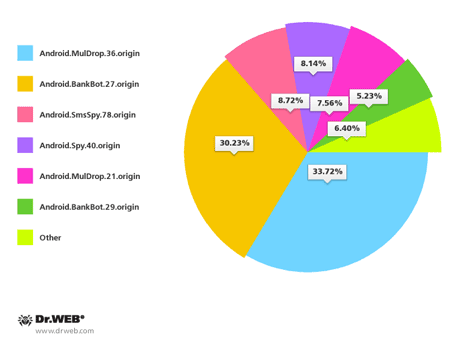

韓国のAndroidユーザーに対する攻撃も続き、様々なマルウェアがSMSスパムによって拡散されていました。Doctor Webでは170件を超えるそのようなスパムが記録され、最も多く拡散されていたマルウェアはAndroid.BankBot.27.origin、 Android.MulDrop.36.origin、 Android.SmsSpy.78.origin、 Android.Spy.40.origin、 Android.MulDrop.21.origin、 Android.BankBot.29.origin となっています。

上記マルウェアの1つであるAndroid.BankBot.29.originは韓国の金融機関から機密情報を盗むよう設計された典型的なバンキングマルウェアでした。そのほか同種のプログラムと同様、Android.BankBot.29.originはユーザーによる削除に抵抗するため管理者権限を要求します。ただし、このマルウェアはそのダイアログボックスをアプリケーションインターフェースの下に隠して表示させるため、ユーザーは自分が管理者権限を与えていることに気が付きません。

|

|

Doctor Webではウイルスデータベースを常に最新の状態に保ち、Dr.Web Anti-virus for AndroidおよびDr.Web for Android Lightによるデバイスの保護を確実なものにするため、今後も新たなAndroid脅威の出現について監視を続けていきます。