2014年1月のウイルス脅威

毎月ウィルスレビュー | ウイルスアラート | 全てのニュース

2014年2月24日

株式会社Doctor Web Pacific

ウイルス

Dr.WebCureIt!によって収集された統計によると、2014年1月に最も多く検出された脅威はTrojan.Packed.24524でした。このトロイの木馬はアドウェアやその他の疑わしいアプリケーションをインストールし、合法ソフトウェアを装って拡散されます。次にTrojan.LoadMoney.1およびTrojan.InstallMonster.38が続き、BackDoor.Bulknet.1329や、BitcoinをマイニングするTrojan.BtcMine.221も多く検出されています。以下の表は、1月にDr.WebCureIt!によって最も多く検出された脅威です。

| Name | Quantity | % |

|---|---|---|

| Trojan.Packed.24524 | 50947 | 4.71 |

| Trojan.LoadMoney.1 | 35783 | 3.31 |

| Trojan.InstallMonster.38 | 19558 | 1.81 |

| Trojan.Siggen5.64541 | 17371 | 1.61 |

| BackDoor.Bulknet.1329 | 15929 | 1.47 |

| Trojan.BtcMine.221 | 14100 | 1.30 |

| Trojan.Siggen6.685 | 11673 | 1.08 |

| Trojan.BPlug.10 | 10761 | 0.99 |

| BackDoor.Maxplus.24 | 10622 | 0.98 |

| BackDoor.IRC.NgrBot.42 | 10168 | 0.94 |

| Trojan.InstallMonster.28 | 10039 | 0.93 |

| Trojan.DownLoad.64782 | 10008 | 0.93 |

| Trojan.Fraudster.502 | 9897 | 0.91 |

| Trojan.Fraudster.524 | 9739 | 0.90 |

| Trojan.Hosts.6815 | 9692 | 0.90 |

| Trojan.LoadMoney.76 | 8237 | 0.76 |

| Trojan.Packed.24814 | 8189 | 0.76 |

| Trojan.BPlug.4 | 7435 | 0.69 |

| Trojan.DownLoader10.56820 | 7220 | 0.67 |

| Trojan.DownLoader10.28709 | 6971 | 0.64 |

ボットネット

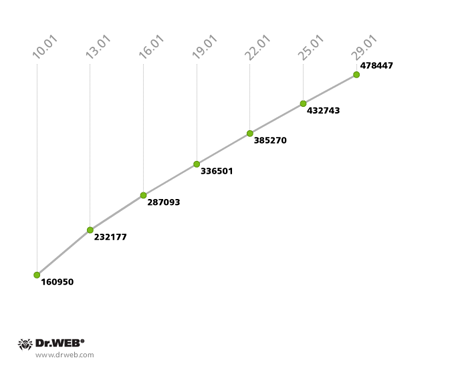

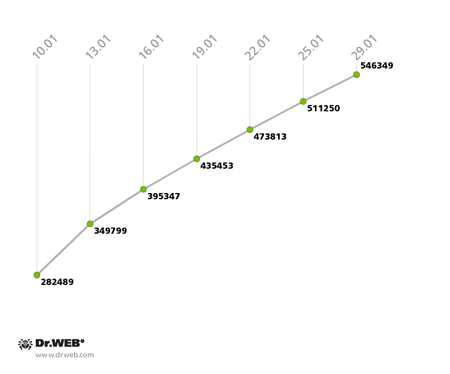

バックドア機能を備え、様々なアプリケーションからパスワードを盗むファイルインフェクターWin32.Rmnet.12を利用して構成されるボットネットは徐々に拡大を続けています。Doctor Webによってコントロールされる1つ目のサブネットには、1日に平均して約1万8000台の新たな感染したコンピューターが追加されています。以下のグラフは、2014年1月におけるWin32.Rmnet.12ボットネットの拡大推移を表しています。

2014年1月のWin32.Rmnet.12ボットネット拡大推移

(1つ目のサブネット)

2つ目のサブネットでも同様の拡大傾向が見られますが、1日に追加されるコンピューターの数は、1月初めの2万台から1月末の1万2000台へと次第に減少しています。以下のグラフは、2つ目のWin32.Rmnet.12サブネットの拡大推移を表しています。

2014年1月のWin32.Rmnet.12ボットネット拡大推移

(2つ目のサブネット)

Trojan.Rmnet.19ボットネットに含まれる感染したコンピューターの数は、2013年12月末の2,607台から1月29日の2,633台と、ほとんど変化は見られませんでした。

BackDoor.Flashback.39ボットネットに含まれる感染したMac OS Xの台数は、2013年12月末の2万8829台から1月末の2万8160台へと僅かに減少しています。感染件数が最も多かった国はアメリカ(14,733件)、カナダ(5,564件)、イギリス(4,120件)、オーストラリア(1,582件)となっています。ロシアでは2台のMacが感染しています。

新たな広告トロイの木馬

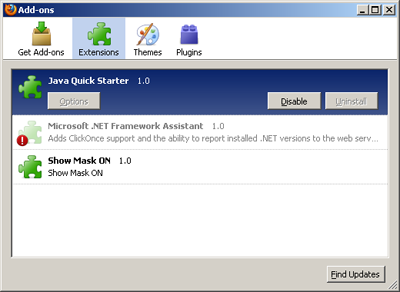

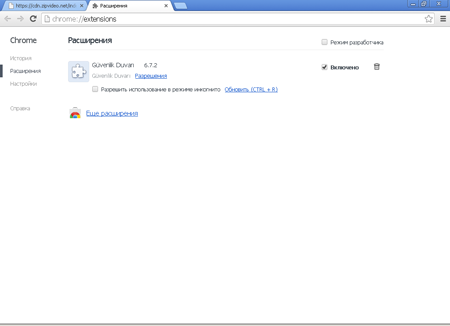

1月、Doctor WebはFacebookを介して拡散される新たな広告トロイの木馬Trojan.Zipvideom.1について報告しました。このトロイの木馬は複数のコンポーネントから成り、そのうちの1つによってMozilla FirefoxおよびGoogle Chrome向けの悪意のあるプラグインがコンピューター上にダウンロード・インストールされます。

これらのプラグインは広告を表示させることでインターネットサーフィンを妨げ、その上、さらに別のマルウェアをコンピューター上にダウンロードすることもあります。また、ブラウザウィンドウでポピュラーなソーシャルネットワーキングサイト(Twitter、Facebook、Google、YouTube、VKontakte)を開いた際に疑わしいJavaスクリプトをダウンロードしていることも明らかになりました。

Androidに対する脅威

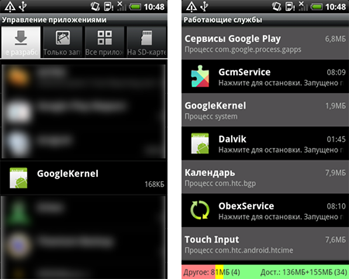

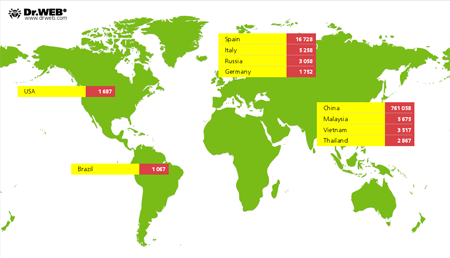

2014年1月には、Androidを狙った初のブートキットの出現がありました。Android.Oldboot.1としてDr.Webウイルスデータベースに追加されたこのトロイの木馬は、感染したデバイスのメモリ内に潜み、OS起動の早い段階で自身を起動させてブートキットとして動作します。このことが、トロイの木馬を完全に削除することを困難にしています。Android.Oldboot.1は起動されると、そのコンポーネントの1つをシステムフォルダ内に置き、Androidアプリケーションとしてインストールさせます。Dr.Web for AndroidによってAndroid.Oldboot.2およびAndroid.Oldboot.1.originとして検出される、それらトロイの木馬コンポーネントは、リモートサーバーに接続し、受け取ったコマンドを実行(特定のアプリケーションをダウンロード・インストール・削除するなど)します。

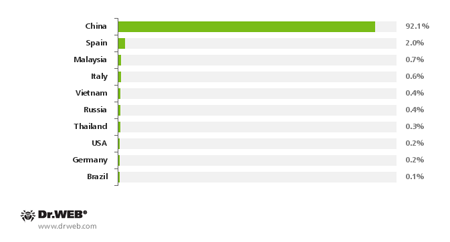

1月末にDoctor Webのウイルスアナリストによって収集された統計によると、Android.Oldboot.1は、ヨーロッパ、東南アジア、アメリカで82万6000台を超えるモバイルデバイスを感染させていますが、そのほとんどが中国のデバイスとなっています。Android.Oldbootが特に中国のAndroidデバイスを標的として作られたものであることが分かります。

この脅威に関する詳細はこちらの記事をご覧ください。

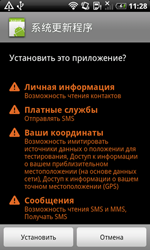

1月に中国のデバイスを狙って拡散された悪意のあるもう1つのアプリケーションにAndroid.Spy.67.originがあります。このトロイの木馬はソフトウェアアップデートやポピュラーなアプリケーションを装って拡散され、モバイルデバイスのメイン画面にショートカットまで作成していました。

このトロイの木馬は起動されるとショートカットを削除し、SMSや通話の履歴、GPS位置情報を含む個人情報を収集します。また、モバイルデバイスのカメラやマイクを起動させることができ、さらに、画像のリストやサムネイルを作成することもあります。取得した情報は全て犯罪者の管理するサーバーに送信されます。ルートアクセスを取得した場合は、そのウイルスデータベースを削除することで中国のポピュラーなアンチウイルスの動作を妨げ、悪意のあるプログラムをインストールします。このプログラムが、他のアプリケーションを密かにインストールさせます。この悪意のあるプログラムはAndroid.RootInst.1.originとしてウイルスデータベースに追加されています。

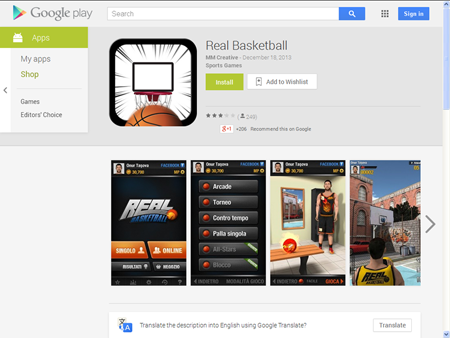

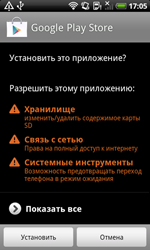

1月には、Google Play上でも悪意のあるプログラムが発見されました。中でも特に、Android.Click.3.originと名付けられたトロイの木馬は、Real Basketballというゲームを装って拡散されていました。

インストールされたこのトロイの木馬は、ゲームをインストールしたつもりのユーザーの期待を裏切り、予め用意されたリスト上にあるサイトを密かに開き、それらのサイト上でバナーをクリックすることで犯罪者に利益をもたらします。Android.Click.3.originのダウンロード件数は1万件を超えています。

|

|

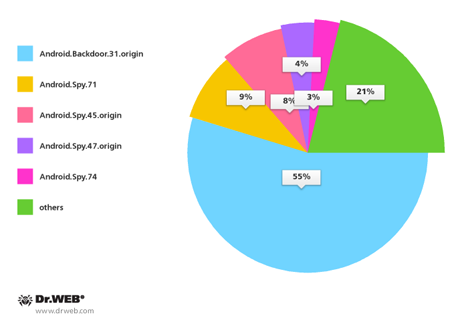

また、1月には韓国でもAndroid向けの悪意のあるアプリケーションの拡散が続きました。Doctor Webによって、2013年12月よりも僅かに少ない140件の感染が確認されています。最も多く拡散されたトロイの木馬はAndroid.Backdoor.31.origin(55%)、 Android.Spy.71(9%)、Android.Spy.45.origin(8%)、Android.Spy.47.origin(4%)、Android.Spy.74(3%)となっています。発見されたマルウェアには、既知のプログラムの新たなバージョンも多く含まれており、韓国のモバイル市場に対する犯罪者の関心の高さを物語っています。

1月にSMSスパムを介して韓国で拡散されたAndroid向けマルウェア

1月にメールトラフィック内で検出されたマルウェアTop20

| 01.01.2014 00:00 - 31.01.2014 23:00 | ||

|---|---|---|

| 1 | Trojan.DownLoad3.28161 | 0.84% |

| 2 | Trojan.DownLoader9.22851 | 0.78% |

| 3 | Trojan.Inject2.23 | 0.68% |

| 4 | Trojan.DownLoad3.31532 | 0.66% |

| 5 | Trojan.DownLoader9.15291 | 0.64% |

| 6 | Trojan.DownLoad3.31401 | 0.61% |

| 7 | Trojan.DownLoad3.30075 | 0.59% |

| 8 | Trojan.DownLoader9.14962 | 0.50% |

| 9 | Trojan.Siggen6.1747 | 0.48% |

| 10 | Trojan.DownLoad.64857 | 0.40% |

| 11 | Trojan.DownLoad3.31541 | 0.38% |

| 12 | Trojan.DownLoader9.15295 | 0.38% |

| 13 | Trojan.Siggen6.5311 | 0.36% |

| 14 | Trojan.DownLoad3.31617 | 0.36% |

| 15 | Trojan.PWS.Panda.4795 | 0.35% |

| 16 | Trojan.DownLoad3.31533 | 0.30% |

| 17 | Trojan.DownLoad3.31534 | 0.30% |

| 18 | Trojan.PWS.Panda.547 | 0.30% |

| 19 | Trojan.Packed.666 | 0.30% |

| 20 | Trojan.DownLoader9.13584 | 0.29% |

1月にユーザーのコンピューター上で検出されたマルウェアTop20

| 01.01.2014 00:00 - 31.01.2014 23:00 | ||

|---|---|---|

| 1 | SCRIPT.Virus | 1.00% |

| 2 | Adware.Downware.915 | 0.63% |

| 3 | Trojan.Fraudster.524 | 0.58% |

| 4 | Tool.Unwanted.JS.SMSFraud.26 | 0.57% |

| 5 | Trojan.Packed.24524 | 0.55% |

| 6 | Trojan.LoadMoney.1 | 0.55% |

| 7 | Tool.Skymonk.14 | 0.53% |

| 8 | Adware.NextLive.2 | 0.52% |

| 9 | Adware.Downware.179 | 0.48% |

| 10 | Trojan.LoadMoney.15 | 0.45% |

| 11 | Trojan.Fraudster.502 | 0.41% |

| 12 | JS.Redirector.209 | 0.41% |

| 13 | Trojan.InstallMonster.47 | 0.40% |

| 14 | Tool.Skymonk.17 | 0.39% |

| 15 | BackDoor.IRC.NgrBot.42 | 0.37% |

| 16 | Trojan.Packed.24814 | 0.37% |

| 17 | Adware.InstallCore.90 | 0.36% |

| 18 | BackDoor.PHP.Shell.6 | 0.34% |

| 19 | Adware.NextLive.1 | 0.31% |

| 20 | Adware.Downware.1655 | 0.31% |