2014年1月21日

株式会社Doctor Web Pacific

ウイルス

Dr.WebCureIt!によって収集された統計によると、2013年12月に最も多く検出された脅威はTrojan.InstallMonster.38およびTrojan.LoadMoney.1の「広告トロイの木馬」でした。ブラウザのルーチンを傍受するよう設計されたダイナミックライブラリであるマルウェアTrojan.Packed.24524およびTrojan.Siggen5.64541も多数検出されています。以下の表は、12月にDr.WebCureIt!によって最も多く検出された脅威です。

| Name | Quantity | % |

|---|---|---|

| Trojan.InstallMonster.38 | 26886 | 2.85 |

| Trojan.LoadMoney.1 | 24227 | 2.57 |

| Trojan.Packed.24524 | 23867 | 2.53 |

| Trojan.Siggen5.64541 | 12130 | 1.29 |

| BackDoor.IRC.NgrBot.42 | 12004 | 1.27 |

| Trojan.Hosts.6815 | 11092 | 1.18 |

| Trojan.LoadMoney.76 | 9670 | 1.03 |

| Trojan.InstallMonster.28 | 9652 | 1.02 |

| Trojan.LoadMoney.225 | 9601 | 1.02 |

| Trojan.Fraudster.502 | 9178 | 0.97 |

| BackDoor.Maxplus.24 | 8910 | 0.95 |

| Trojan.Fraudster.524 | 8249 | 0.88 |

| Trojan.DownLoader10.56820 | 8089 | 0.86 |

| Trojan.BtcMine.221 | 7965 | 0.84 |

| Trojan.StartPage.56734 | 7322 | 0.78 |

| Trojan.Siggen5.63980 | 6587 | 0.70 |

| Trojan.BPlug.1 | 6385 | 0.68 |

| Trojan.BPlug.4 | 6111 | 0.65 |

| Win32.HLLP.Neshta | 5705 | 0.61 |

| BackDoor.Andromeda.178 | 4712 | 0.46 |

ボットネット

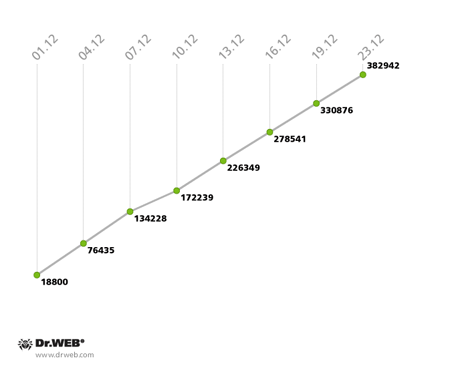

12月には、ファイルインフェクターWin32.Rmnet.12に感染したコンピューターから成るボットネットの拡大が見られ、1つ目のサブネットに1日に追加される新たなボットの数は、11月に比べて5000台多い約2万台となっています。以下のグラフは、2013年12月におけるWin32.Rmnet.12ボットネットの拡大推移を表しています。

2013年12月のWin32.Rmnet.12ボットネット拡大推移(1つ目のサブネット)

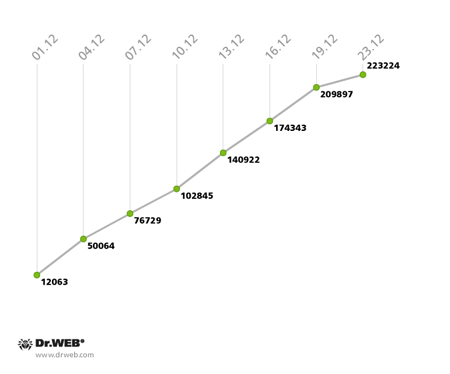

2つ目のサブネットに追加されるボット数は11月と変わらず1日平均1万2000台となっています。

2013年12月のWin32.Rmnet.12ボットネット拡大推移(2つ目のサブネット)

Trojan.Rmnet.19に感染したコンピューターの数は11月末の3,345台から12月最後の週の2,607台へと大幅に減少しています。11月末には1,270台のボットを含んでいたBackDoor.Bulknet.739ボットネットは、12月23日には僅か121台のボットを含むのみとなり、事実上活動を停止しました。一方、BackDoor.Flashback.39に感染したMacの台数は、11月よりも4,110台少ない2万8829台と、徐々に減少を続けています。

今月の脅威

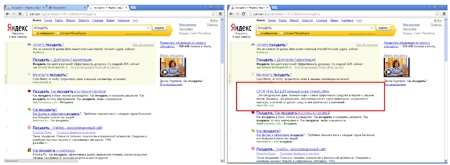

12月には、11月の初めにウイルスデータベースに追加されたマルウェアTrojan.Zadved.1の解析が、Doctor Webのアナリストによって行われました。このトロイの木馬は安全なインターネットサーフィンを提供するブラウザ拡張機能を装っていますが、実際に実行する動作はそれとは正反対のものです。

このマルウェアはインストールされるとブラウザ拡張のリスト上に表示され、悪意のあるタスクを実行するための複数のスクリプトをリモートサーバーからダウンロードします。そのようなスクリプトの1つが、第三者のサイトへのリンクを含んだ偽の検索結果を表示させます。

また別のスクリプトは、vk.comからのメッセージを装った偽のポップアップを表示させます。その信憑性を高めるため、これらのメッセージはユーザーがブラウザ上でvk.comのページを開いている場合にのみ表示されるようになっています。また、このトロイの木馬はvk.comの広告を偽の広告に置き換えます。さらに別のスクリプトが「広告クリック」を利用し、ユーザーがwebページ上のいずれかの場所をクリックした際に新しいブラウザウィンドウを開き、広告されている犯罪者のwebページを表示させます。

マイニングの月

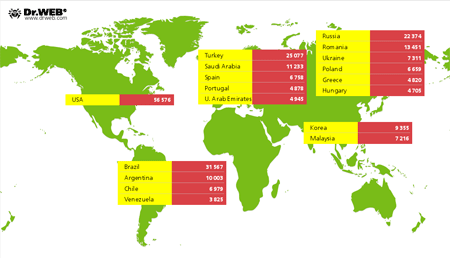

12月は、BitcoinおよびLitecoinをマイニングする悪意のあるプログラムの拡散が目立った月となりました。同月初旬、オンラインショッピングのブラウザ拡張を装って複数の悪意のあるサイトから拡散されていたTrojan.BtcMine.221のシグネチャがDr.Webウイルスデータベースに追加されました。Shopping Suggestionと名付けられたこのプログラムは、ユーザーがブラウザ上で閲覧している商品に関する情報を自動的に取得し、より安値で売られている同じ商品をインターネット上で検索するサービスを提供すると謳っています。さらに、このトロイの木馬はVLC Media Playerや、匿名でのネットサーフィンを可能にするソフトウェアなどを装っていることもあります。Trojan.BtcMine.221はユーザーに気づかれることなくコンピューターのハードウェアリソースを使用し、Litecoin(Bitcoinに次ぐ仮想通貨)をマイニングします。このトロイの木馬が発見された時点で、インストール数は既に31万1477件にも上っていました。以下の図はTrojan.BtcMine.221に感染したコンピューターの国別分布を表しています。この脅威に関する詳細はこちらの記事をご覧ください。

12月には、また別のマイニングトロイの木馬Trojan.BtcMine.218がDr.Webウイルスデータベースに追加されています。興味深いことに、このトロイの木馬の開発者はデバッグデータ内に「シグネチャ」を残しています。のインストーラはAutoItで書かれ、そのコードには以下のストリングが含まれています。

FILEINSTALL("C:\Users\Antonio\Desktop\Glue\SmallWeatherSetup.exe", @TEMPDIR & "\Setup_1.exe") FILEINSTALL("C:\Users\Antonio\Desktop\Glue\Install.exe", @TEMPDIR & "\Setup_2.exe")

また、コードは以下のラインで終わっています。

c:\Users\Кошевой Дмитрий\Documents\Visual Studio 2012\Projects\Miner\Instal\obj\Debug\Instal.pdb

12月の末には、Trojan.Modsファミリーの新たな亜種が発見され、Trojan.Mods.10と名付けられました。このトロイの木馬は従来のTrojan.Modsファミリーと異なり、Bitcoinをマイニングする機能を備えています。Trojan.Mods.10の主な目的は、DNS名をIPアドレスに変換するシステム機能を傍受することで、ユーザーの訪問したサイトを悪意のあるサイトに置き換えることです。この脅威に関する詳細はこちらの記事をご覧ください。

マイニングトロイの木馬の急激な増加は決して偶然ではなく、これらのトロイの木馬が犯罪者にもたらす利益が非常に大きなものであるという理由によるものです。Doctor Web アナリストの集計した統計によると、Trojan.BtcMine.221によって犯罪者が1日に得る収益は平均145万4350ドル(米ドル)となっています。

Androidに対する脅威

2013年12月には、Androidを狙った新たなトロイの木馬スパイウェアや、その他のマルウェアが数多く発見されました。

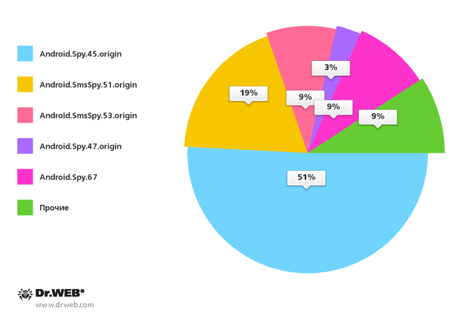

中でも特に、Android.SmsSpyおよびAndroid.Spyファミリーに属する悪意のあるアプリケーションが、Dr.Webウイルスデータベースに多数追加されました。それらの多くは、トロイの木馬のダウンロードリンクを含んだ望まないSMSを介して韓国で拡散されており、そのスパム配信数は11月に比べて18%増加し、感染数は132件に達しています。韓国で最も多く拡散されている、両ファミリーに属する脅威の内訳は、Android.Spy.45.origin(51%)、Android.SmsSpy.51.origin(19%)、Android.SmsSpy.53.origin(9%)、Android.Spy.67(9%)となっています。全ての内訳は以下の円グラフを参照してください。

12月にSMSスパムを介して韓国で拡散されたAndroidマルウェア

また、Google Play 上で発見されたWhatsAppCopyトロイの木馬がAndroid.WhatsappSpy.1.originとしてDr.Webウイルスデータベースに追加されています。このプログラムは、Android向けのポピュラーなメッセンジャーサービスであるWhatsAppのメッセージ履歴を含んだデータベースを、ユーザーのアカウントに関する画像や電話番号と共に犯罪者のサーバーへ密かに送信します。

その後、犯罪者のサイトで該当する電話番号を入力するだけで、サーバーへ送られたメッセージの履歴を第三者が閲覧することが可能になります。このアプリケーションはWhatsAppCopyの無害なバックアップツールとして提供されていましたが、収集されたデータが悪用される危険性があることから、Google社によってGoogle Play上から削除されました。しかしながら、現在でも開発者のサイトからはダウンロードが可能であり、多くのユーザーが被害に遭う危険性が残っています。

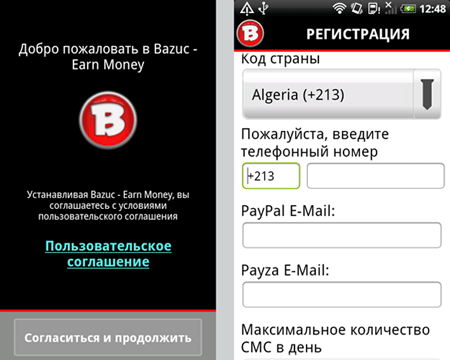

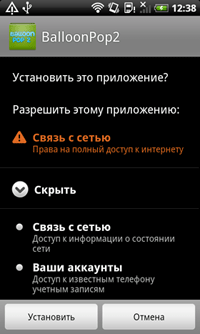

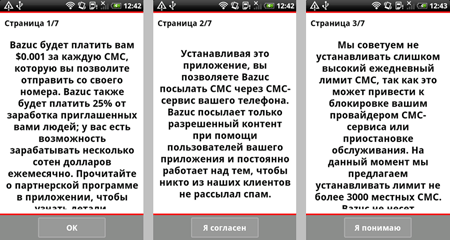

Google Play上では他にも、デバイスのSMS経由でプログラムが広告メッセージおよび通知を送信することを許可することで、ユーザーが利益を得ることのできるアプリケーションBazucの出現が話題になりました。開発者によると、このプログラムはSMSを無制限に送信することのできるパッケージ料金プランに加入しているユーザーのみを対象にしているということですが、実際にはアプリケーションによるプランの確認は行われていません。Bazucは1日に何千通ものSMSを送信することが可能であるため、パッケージプランに加入していないユーザーは多額の請求を受ける危険性や、キャリアのネットワークに接続できなくなってしまう可能性があります。さらに、SMSの受信者側にはユーザーの電話番号が表示されるため、不快に思った受信者との間にトラブルが発生するといった可能性も考えられます。

このプログラムもまた、Google Play上からは削除されていますが、開発者のサイトからはダウンロードが可能な状態となっています。Doctor WebではこのアプリケーションをProgram.Bazuc.1.originとしてウイルスデータベースに追加しました。

12月にメールトラフィック内で検出されたマルウェアTop20

| 1 | Trojan.Packed.25101 | 1.34% |

| 2 | Trojan.DownLoader9.22851 | 1.01% |

| 3 | Trojan.DownLoad3.30075 | 0.92% |

| 4 | Trojan.DownLoad3.28161 | 0.75% |

| 5 | Trojan.DownLoad3.30703 | 0.74% |

| 6 | Trojan.Inject2.23 | 0.69% |

| 7 | Trojan.DownLoader9.4034 | 0.65% |

| 8 | BackDoor.Comet.152 | 0.60% |

| 9 | Trojan.PWS.Panda.547 | 0.54% |

| 10 | Trojan.DownLoad.64746 | 0.54% |

| 11 | Trojan.PWS.Panda.4795 | 0.50% |

| 12 | BackDoor.Kuluoz.4 | 0.44% |

| 13 | Trojan.Fraudster.517 | 0.44% |

| 14 | Trojan.DownLoader9.3975 | 0.44% |

| 15 | Win32.HLLM.MyDoom.33808 | 0.42% |

| 16 | Trojan.PWS.Panda.2401 | 0.42% |

| 17 | BackDoor.Maxplus.13026 | 0.37% |

| 18 | Tool.MailPassView.225 | 0.30% |

| 19 | Trojan.PWS.Panda.5660 | 0.25% |

| 20 | Trojan.DownLoader10.62084 | 0.23% |

12月にユーザーのコンピューター上で検出されたマルウェアTop20

| 1 | Trojan.InstallMonster.38 | 0.75% |

| 2 | Trojan.Fraudster.524 | 0.73% |

| 3 | Trojan.DownLoader10.56820 | 0.69% |

| 4 | Trojan.LoadMoney.1 | 0.64% |

| 5 | Trojan.Fraudster.502 | 0.55% |

| 6 | BackDoor.IRC.NgrBot.42 | 0.46% |

| 7 | BackDoor.PHP.Shell.6 | 0.40% |

| 8 | Trojan.Packed.24524 | 0.37% |

| 9 | Win32.HLLW.Shadow | 0.33% |

| 10 | Trojan.StartPage.57459 | 0.32% |

| 11 | Trojan.Fraudster.589 | 0.31% |

| 12 | Win32.HLLW.Autoruner.59834 | 0.30% |

| 13 | Trojan.MulDrop4.25343 | 0.27% |

| 14 | Trojan.Packed.2782 | 0.26% |

| 15 | Trojan.SMSSend.4196 | 0.25% |

| 16 | Trojan.Hosts.6838 | 0.24% |

| 17 | Trojan.Fraudster.430 | 0.24% |

| 18 | Trojan.Packed.24814 | 0.23% |

| 19 | Trojan.DownLoader10.57920 | 0.22% |

| 20 | Trojan.LoadMoney.225 | 0.22% |

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments