2014年9月のモバイル脅威

毎月ウィルスレビュー | ウイルスアラート | 全てのニュース

2014年10月16日

株式会社Doctor Web Pacific

Androidを標的とした新たな悪意のあるプログラムは、その数と出現頻度でセキュリティエキスパートを常に驚かせてきました。世界中で人気の高いAndroidデバイスは犯罪者にとって非常に効率の良いターゲットとなっています。中でも特に犯罪者の関心を引き付けているのがモバイルリモートバンキングです。9月にはユーザーアカウントに不正アクセスする新たなバンキングトロイの木馬がDoctor Webによって発見されました。

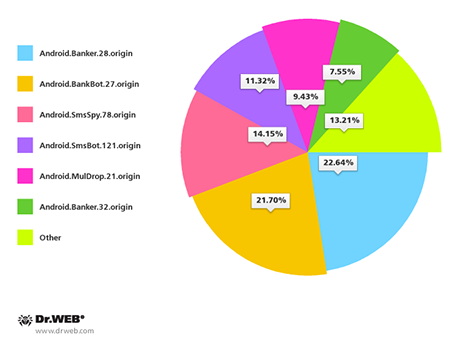

それらバンキングトロイの木馬の多くは韓国のユーザーを標的としたもので、マルウェアのダウンロードリンクを含んだSMSスパムによって拡散されていました。Doctor Webでは100件を超えるそのようなスパムが記録され、最も多く拡散されていたマルウェアはAndroid.Banker.28.origin(22.64%)、 Android.BankBot.27.origin(21.70%)、 Android.SmsSpy.78.origin(14.15%)、 Android.SmsBot.121.origin(11.32%)、 Android.MulDrop.21.origin(9.43%)、 Android.Banker.32.origin(7.55%)となっています。

中国のユーザーもまた攻撃の対象となり、Dr.Webウイルスデータベースにはトロイの木馬スパイであるAndroid Spy.130.originが追加されました。この悪意のあるアプリケーションはSMSメッセージや通話履歴、GPS位置情報などの様々な個人情報を盗むほか、特定の番号に対して密かに発信し、デバイスを盗聴器として利用する機能を備えています。

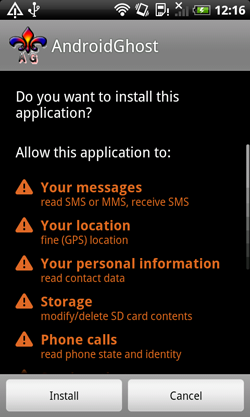

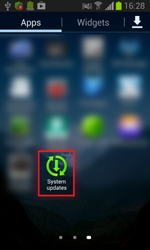

Androidデバイスをロックし、解除する為に金銭を要求するランサムウェアも犯罪者の間で根強い人気を保ち、その数は増加を続けています。9月にAndroid.Locker.38.originとしてDr.Webウイルスデータベースに追加されたランサムウェアは、その他の同種のプログラムにはない追加の機能を備えていました。この脅迫型トロイの木馬はシステムアップデートなど無害なアプリケーションを装って拡散され、起動されるとデバイスの管理者機能へのアクセス権を要求します。続けてデバイスをロックし、金銭を要求するメッセージを表示させます。

|

|

ユーザーがAndroid.Locker.38.originの管理者権限を剥奪しようと試みた場合、このトロイの木馬はOSの標準機能を使用してスクリーンをブロックします。スクリーンのロックが解除されると、デバイスのメモリ内に保存されているデータが全て削除されると警告する偽の通知が表示されます。ユーザーが警告を無視して管理者権限を無効にすると、ランサムウェアは再度ロック画面を表示させ、ユーザーがスタンバイモードをトグルオフしようと試みた際にパスワード入力を要求する機能をアクティベートさせます。その結果、デバイスを工場出荷時の設定にリセットするまでロックを解除することはできなくなります。この脅威に関する詳細はこちらの記事をご覧ください。

9月の末に発見されたAndroid.Elite.1.originはAndroidを狙ったその他多くの脅威と異なり、利益を得ることや個人情報を盗むことを目的に設計されたものではありませんでした。しかしながら、このプログラムはメモリカード上のデータを削除し、アプリケーションの正常な動作を妨げるほか、大量のSMSを配信することでユーザーに対して金銭的被害を与える可能性があるため、危険な脅威であることに変わりはありません。この脅威に関する詳細はこちらの記事をご覧ください。

|

|

iOS も犯罪者の目を逃れることはなく、9月にはIPhoneOS.PWS.Stealer.2のまた別の亜種がDr.Webウイルスデータベースに追加されました。このプログラムは「脱獄」したiOSを標的としています。2014年5月に最初の亜種が発見されたこのトロイの木馬はApp Store内でのソフトウェアの購入に必要なユーザー名とパスワードを盗み、犯罪者がユーザーの承諾なしにアプリケーションを購入することを可能にします。