Android.Locker.2.originランサムウェアに暗号化されたファイルを復元する無償のDr.Webユーティリティ

全てのニュース | Dr.Web製品

2014年9月30日

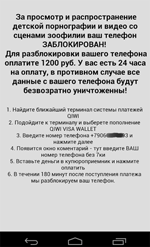

株式会社Doctor Web Pacific

5月に発見されて以来、Android.Locker.2.originはユーザーのデータを危険に晒してきました。感染したデバイス上で起動されると、このランサムウェアはメモリカード内で.jpeg、 .jpg、 .png、 .bmp、 .gif、 .pdf、 .doc、 .docx、 .txt、 .avi、 .mkv、 .3gp拡張子を持つファイルを探し、それらを暗号化してファイル名に.enc拡張子を加えます。次にデバイスの画面をロックし、解除するための金銭を要求するメッセージを表示させます。メッセージには、ユーザーによってアダルトコンテンツが配信されている旨が記載され、また、脅迫の効果を高めるために、デバイスのカメラで撮影されたユーザーの写真も加えられています。

この脅威に対する詳細な解析を行った結果、Doctor Webでは暗号化されてしまったファイルを高確率で復号化する特別なユーティリティを開発することに成功しました。これにより、ユーザーは犯罪者に対して金銭を支払う必要はなくなりました。

このユーティリティはメモリカード内で暗号化されたファイルを探し、そのうちの1つに対して復号化を試みます。成功した場合、暗号化された残りのファイルに対しても復号化を開始しますが、その前にそれらのファイルのバックアップをメモリカード上に作成したDrWebTempフォルダ内に保存します。復号化されたファイルは.enc拡張子無しで元のフォルダ内に置かれます。データの損失を防ぐため、ファイルのバックアップが保存されたDrWebTempフォルダは復号化が完了した後も削除されずに残ります。

お使いのデバイスがAndroid.Locker.2.originに感染してしまった場合、次の手順に従ってください。

- 暗号化されてしまったファイルをご自身で復元しようとしないこと。

- Doctor Webテクニカルサポートに連絡する(ファイルを送信する際に「修復依頼」を選択してください。このサービスを無料でご利用いただけます。)

- トロイの木馬によって暗号化されたファイルをリクエストに添付する。

- ウイルスアナリストからの返答をお待ちください。

この復号化サービスをご利用いただけるのは、テクニカルサポートサービスを含んだDr.Web for Android、Dr.Web Security Space、Dr.Web Anti-virusのいずれかの有償版ライセンスをご購入いただいたユーザーのみになります。

Android.Locker.2.originやAndroidを狙ったその他の脅威からお使いのモバイルデバイスを保護するため、最新のセキュリティ機能を搭載したDr.Web for Androidを是非ご購入ください。