2013年6月14日

株式会社Doctor Web Pacific

ウイルス

Dr.Web CureIt!によって取集された統計によると、感染件数はTrojan.Hosts.6815が最も多く(全検出数の2.53%)、ブラウザで開かれたwebページを置き換えるTrojan.Mods.1(詳細についてはこちらの記事をご覧ください)が続きました。このトロイの木馬は全検出数の1.95%を占める1万5,830件検出されています。Trojan.MayachokプログラムはRAM内で頻繁に検出され、BackDoor.IRC.NgrBot.42 およびTrojan.Redirectも感染したコンピューター上で多数検出されました。以下の表は、5月にDr.Web CureIt!によって最も多く検出された脅威です。

| Name | % |

|---|---|

| Trojan.Hosts.6815 | 2.55 |

| Trojan.Mods.1 | 2.01 |

| Trojan.MayachokMEM.7 | 1.50 |

| BackDoor.IRC.NgrBot.42 | 1.41 |

| Trojan.Redirect.147 | 1.36 |

| Trojan.Redirect.140 | 1.35 |

| Trojan.Hosts.6838 | 1.22 |

| Trojan.Mods.2 | 1.01 |

| Trojan.Packed.24079 | 0.97 |

| Trojan.DownLoader8.48947 | 0.85 |

| Trojan.Zekos | 0.85 |

| Trojan.PWS.Stealer.1932 | 0.74 |

| Win32.HLLP.Neshta | 0.71 |

| BackDoor.Gurl.2 | 0.69 |

| Trojan.Hosts.6708 | 0.59 |

| Trojan.SMSSend.2363 | 0.51 |

| Trojan.Packed.142 | 0.49 |

| Trojan.Packed.142 | 0.44 |

| Trojan.Packed.142 | 0.42 |

| Trojan.DownLoader9.19157 | 0.41 |

ボットネット

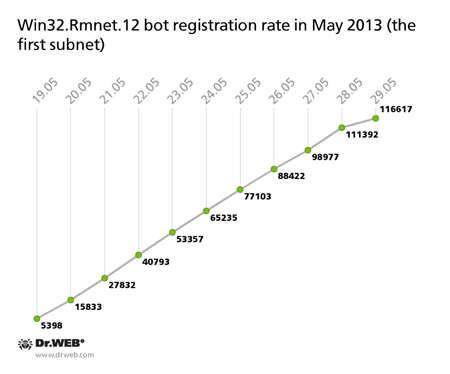

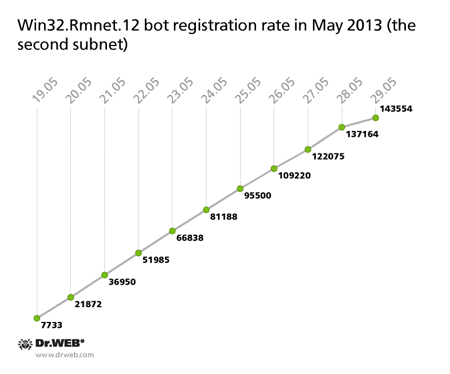

現在、ファイルインフェクターWin32.Rmnet.12を使用して構築されるボットネットの2つのサブネットがDoctor Webによってコントロールされています。各サブネットは、それぞれのC&Cサーバーを持っています。5月には、1つ目のサブネットに含まれるアクティブなボットの数は61万9,346台に達し、2つ目のサブネットでは45万9,524台となっています。5月19日~29日の10日間に追加されたボット数は、それぞれ11万6,617台、14万3,554台でした。1日の平均追加ボット数はそれぞれ1万4,000台、1万1,000台となっています。以下のグラフは、上記10日間におけるWin32.Rmnet.12ボットネットの拡大推移を表しています。

同時にWin32.Rmnet.16ボットネットもまた拡大を続けていますが、その速度は非常に緩やかなもので、5月19日~29日の間に追加されたボット数は僅か181台、ネットワーク内の合計ボット数は5,220台となっています。このことから、現在ではWin32.Rmnet.16の大拡散の危険性はなくなったと考えられます。

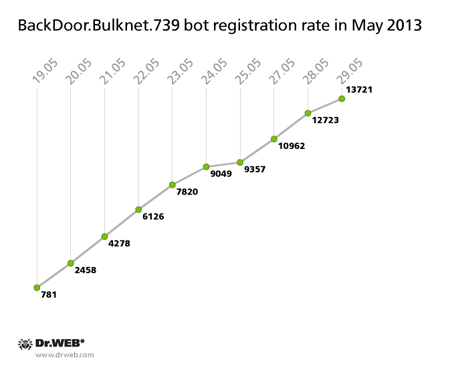

2013年4月の初旬、Doctor Webは悪意のあるプログラムBackDoor.Bulknet.739を使用して構築されたボットネットのC&Cサーバーの乗っ取りに成功したことを報告しました。大量のスパムを配信するよう設計されたこのプログラムは、主にイタリア、フランス、トルコ、アメリカ合衆国、メキシコ、タイ王国にあるコンピューター上で拡散されています。このC&Cサーバーに接続される感染したコンピューター数は4月の初めには7,000台でしたが、アクティブなボットの数は5月の終わりまでに1万7,242台に増加しています。以下のグラフは5月19日~29日の間のボットネットの拡大推移を表しています。

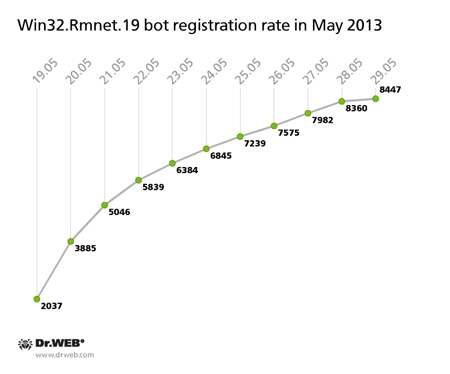

5月の末、Doctor Webのウイルスアナリストはさらに別のRmnet C&Cサーバーに対するコントロールの掌握に成功し、その結果、どちらもTrojan.Rmnet.19と名付けられた2つの新たなマルウェアモジュールが、サブネットに接続されたノード間で拡散されていることを発見しました。感染したシステム上において、1つ目のマルウェアは仮想マシン(VM)が動作しているかどうかを検知し、2つ目のマルウェアはアンチウイルスであるMicrosoft Security Essential、Norton Antivirus、Eset NOD32、Avast、Bitdefender、AVGを無効にします。アンチウイルスの動作を無効にするために、このモジュールは該当するアイコンをクリックするなど、ユーザーの操作を模倣します。Doctor WebによってコントロールされるC&Cサーバーには、5月29日の時点で2万235台のアクティブなボットが接続され、5月19日~29日の間には8,447 台のコンピューターが新たに接続されています。以下のグラフは、このボットネットの拡大推移を表しています。

この脅威に関する詳細はこちらの記事をご覧ください。

感染したMacによって構築されるBackDoor.Flashback.39ボットネットが発見されたのは1年以上前のことですが、現在も6万5,987台の感染したMacを含み、未だ動作を続けています。

2013年2月、Doctor WebはLinuxサーバーを標的とするLinux.Sshdkitの発見について報告しました。このマルウェアはLinuxディストリビューションの32bit版および64bit版で利用可能なライブラリファイルです。インストールされると、Linux.Sshdkitは自身のコードをsshdプロセスに挿入し、このプロセスの認証ルーチンを使用します。ユーザーがログインとパスワードを入力すると、このトロイの木馬がそれらをリモートサーバーへ送信します。

Doctor Webのアナリストはシンクホール手法を使用してLinux.Sshdkitコントロールサーバーの1つを乗っ取ることに成功し、これにより、盗まれたログイン及びパスワードがリモートホストへ送信されているという確かな証拠を入手しました。2013年5月には、感染したLinuxサーバー562台のアクセスデータが犯罪者のサーバーへ送信され、中にはメジャーなホスティングプロバイダーのサーバーも含まれていました。

今月の脅威:Trojan.Facebook.311

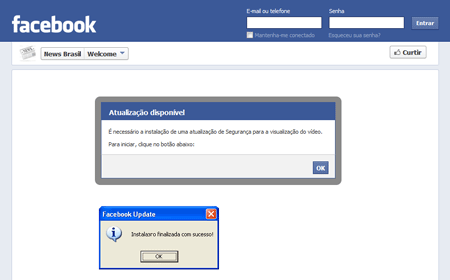

ソーシャルネットワークのユーザーは、これまでも繰り返しサイバー犯罪者やマルウェア拡散の標的とされてきました。5月の半ばには、Google ChromeおよびMozilla FirefoxブラウザのJavaScriptプラグインとして組み込まれるTrojan.Facebook.311 マルウェアの大規模な拡散がウイルスアナリストによって確認されました。この悪意のあるプラグインを拡散するために、動画再生プログラムのセキュリティアップデートを装ったアプリケーションインストーラーをダウンロードするようユーザーを促すwebページが、犯罪者によって作成されています。

インストールが完了し、ブラウザが起動されると、Trojan.Facebook.311は犯罪者からのコマンドを含んだ設定ファイルのダウンロードを試みます。その後、悪意のあるプラグインはソーシャルネットワーキングサイト上でのユーザーの認証を待ち、ユーザーのステータスをアップデートする・「いいね」ボタンを押す・ウォールにメッセージを投稿する・個人的なメッセージを送信するなどの動作を開始します。このマルウェアが動作するのはFacebook上のみですが、TwitterおよびGoogle Plusとのやり取りを行うことができ、中でも特に、スパムを送信する機能を備えています。このトロイの木馬はブラジルのユーザーを標的としていますが、他の国のユーザーに対しても同様の手法が使用されるようになる可能性があります。

狙われるSkype

5月23日、Skypeを介して配信される大量スパムの発生が、多くのオンラインメディアによって報じられました。標的とされたのは主にロシアのユーザーで、犯罪者は、様々なインスタントメッセンジャーを介してメッセージを送信することの出来る悪意のあるプログラムをダウンロードするようユーザーを誘導していました。

Trojan.SkypeSpam.11のシグネチャは5月22日にDr.Webのウイルスデータベースに追加されました。

Androidに対する脅威

Android に対する攻撃は5月も止むことはなく、感染したデバイスから機密情報を盗む複数のスパイウェアの出現がDoctor Webのアナリストによって確認されました。

中でも特に、同月半ばに発見されたAndroid.Pincer.2.originは、傍受した受信SMSをリモートサーバーに送信する非常に危険なトロイの木馬であることが判明しました。このマルウェアは、特定の番号から送られたメッセージをトラッキングする機能をも備え、そのためのコマンドをSMS経由で受け取ります。セキュリティ証明書のインストーラを装って配信されるこのマルウェアは、mTANコードなどの機密情報を含んだメッセージを傍受することが出来るため、Androidユーザーに対して深刻な被害をもたらします。

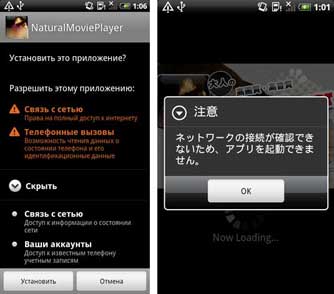

また、5月には日本のAndroidユーザーから個人情報を盗むトロイの木馬も発見されました。Android.AccSteal.1.originとしてウイルスデータベースに追加されたこのマルウェアは、これまでのものと同様アダルトカテゴリーのアプリケーションとして拡散され、起動されると、Google Mailアカウント名・デバイスの種類やIMEI・携帯電話番号をリモートサーバーへ送信します。

他の同種のプログラムと異なり、このトロイの木馬はユーザーの期待する動作を実行する機能を備え、実際に動画を再生するという点に注意が必要です。動画はインターネットに接続されている場合にのみ再生され、その旨がユーザーに対してダイアログボックス内で通知されます。このAndroid.Roids.1.originを拡散しているサイトが、やや古いGoogle Playを模倣していることから、犯罪者は高い確率で個人情報を詐取しながら、ユーザーに対しては疑いを抱かせないよう腐心していることが窺えます。

中国のフォーラムからは、スパイウェアAndroid.Roids.1.originが拡散されました。このプログラムはシステムユーティリティを装って配信され、インストールされているアプリケーション・送受信SMSや通話に関する情報・アドレス帳・メモリカード上にあるファイルのリストなどの情報を犯罪者のリモートサーバーへ送信します。更に、このトロイの木馬は通話の録音や、GPSによるモバイルデバイス位置の検索も可能です。

5月にメールトラフィック内で検出されたマルウェアTop20

| 01.05.2013 00:00 - 30.05.2013 18:00 | ||

| 1 | Trojan.PWS.Panda.3734 | 1.49% |

| 2 | Trojan.PWS.Panda.4379 | 1.20% |

| 3 | Trojan.Oficla.zip | 0.90% |

| 4 | Trojan.Packed.196 | 0.80% |

| 5 | Trojan.Inject2.23 | 0.75% |

| 6 | Win32.HLLM.MyDoom.54464 | 0.63% |

| 7 | Trojan.DownLoader9.17531 | 0.58% |

| 8 | Trojan.PWS.Stealer.2877 | 0.54% |

| 9 | Trojan.PWS.Panda.655 | 0.54% |

| 10 | Trojan.PWS.Stealer.946 | 0.53% |

| 11 | Trojan.Packed.666 | 0.53% |

| 12 | Exploit.CVE2012-0158.28 | 0.49% |

| 13 | Trojan.PWS.Stealer.2833 | 0.46% |

| 14 | Win32.HLLM.MyDoom.33808 | 0.44% |

| 15 | Trojan.PWS.Stealer.2824 | 0.39% |

| 16 | Trojan.PWS.Stealer.2861 | 0.39% |

| 17 | Trojan.PWS.Stealer.2864 | 0.37% |

| 18 | Exploit.CVE2012-0158.27 | 0.34% |

| 19 | BackDoor.IRC.NgrBot.42 | 0.34% |

| 20 | VBS.Rmnet.2 | 0.32% |

5月にユーザーのコンピューター上で検出されたマルウェアTop20

| 01.05.2013 00:00 - 30.05.2013 18:00 | ||

| 1 | SCRIPT.Virus | 0.71% |

| 2 | Adware.Downware.915 | 0.71% |

| 3 | Tool.Unwanted.JS.SMSFraud.26 | 0.50% |

| 4 | Win32.HLLW.MyBot | 0.48% |

| 5 | Adware.InstallCore.115 | 0.47% |

| 6 | Adware.Downware.179 | 0.45% |

| 7 | Adware.InstallCore.114 | 0.45% |

| 8 | Adware.Downware.1157 | 0.44% |

| 9 | Adware.InstallCore.101 | 0.36% |

| 10 | Tool.Unwanted.JS.SMSFraud.29 | 0.33% |

| 11 | Adware.Webalta.11 | 0.33% |

| 12 | Adware.Downware.1132 | 0.32% |

| 13 | Tool.Unwanted.JS.SMSFraud.10 | 0.31% |

| 14 | Trojan.Hosts.6708 | 0.30% |

| 15 | BackDoor.IRC.NgrBot.42 | 0.28% |

| 16 | Trojan.DownLoader9.19157 | 0.28% |

| 17 | Tool.Skymonk.11 | 0.28% |

| 18 | Trojan.Hosts.6838 | 0.28% |

| 19 | Win32.HLLW.Shadow | 0.27% |

| 20 | Win32.HLLW.Autoruner.59834 | 0.26% |

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments