2013年1月15日

株式会社Doctor Web Pacific

2012年12月26日から27日にかけて、ZIPアーカイブの添付された、アカウントの支払いに関するメールがインターネットユーザーに対して送信され始めました。テキストメッセージは通常、支払に関する銀行の要件を確認するよう促す内容になっています。下の画像はそのようなメールの1例です。

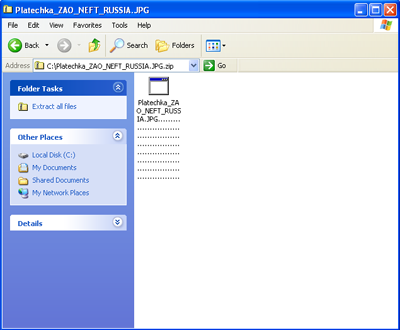

注目すべき点がいくつかあります。第一に、アーカイブ名([FILENAME].JPG.zip)及びメール内のテキストエラーが挙げられます。アーカイブ内には実行ファイルがあり、悪意のあるアプリケーションの拡張子(. Exe)と名前の間に多くのドットを挟むことで、Windows Explorer上で隠されるようになっています。本当のファイル拡張子を「隠す」同様の手法はハッカーによって長年使用されており、特に目新しいものではないとされています。これまでのハッカー達はドットではなくスペースを使用することでWindows Explorerユーザーがファイルのタイプを判別することを困難にし、より大きな成功を収めていました。一方、今回のトロイの木馬の拡散者はアプリケーションアイコンを置き換えることすらしていません。学校の試験の時期が近づいたために十分な時間が無かったのでしょう。

Dr.WebアンチウイルスソフトウェアによってTrojan.PWS.UFR.3010として検出されたマルウェアそれ自体は、パスワードを盗むよう設計されたよく知られたコンストラクターユーティリティUFR Stealerを使用して作成されています。このユーティリティは少なくとも2010年からハッカーのフォーラム上で無料にて配信されており、プログラミング知識を持たない10代の若者でも使用することが出来ます。このコンストラクターによって作成された悪意のあるアプリケーションは、多くのポピュラーなブラウザやメールクライアント、FTPクライアント、インスタントメッセンジャー、及びその他のアプリケーション(World of Tanksゲームなど)からパスワードを盗み、FTPプロトコル経由でリモートサーバー上に又は電子メールにデータを送信します。下の画像は狙われる危険性のあるプログラムのリストです。

FTPサーバー攻撃に関する分析結果によると、合計で少なくとも数百台のコンピューターが感染しており、12月26日の夜には120台を超えていました。

Doctor Webのスペシャリストは、未知の送信元から送られてきたメールの添付ファイルを開かないようユーザーの皆様に呼びかけています。

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments