2013年1月7日

株式会社Doctor Web Pacific

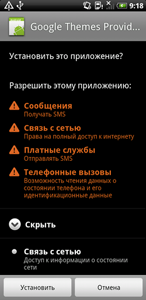

インストールされたAndroid.DDoS.1.originはGoogle Playのものを模倣したアプリケーションアイコンを作成し、ユーザーがこの偽のアイコンを使用してGoogle Playにアクセスしようとすると、オリジナルのアプリケーションを起動させます。これにより、ユーザーに疑いを抱かれる危険性を回避します。

|  |

起動されると、このトロイの木馬はリモートサーバーへの接続を試みます。成功した場合は被害者の携帯番号を犯罪者へ送信し、送られてくるSMSコマンドを待ちます。実行可能なコマンドには、指定されたサーバーに対する攻撃やSMSの送信があります。犯罪者からのコマンドに [server:port] パラメータが含まれていた場合、サーバー攻撃の指示を意味します。そのようなコマンドを受け取ったAndroid.DDoS.1.originは、指定されたアドレスに対してデータパケットの送信を開始します。一方、SMS送信を指示するコマンドにはメッセージテキスト、及びそれらの送信先となる番号が含まれています。このトロイの木馬の活動は感染したデバイスのパフォーマンスを低下させるだけでなく、インターネットへのアクセスやSMSの送信が有料であることからユーザー自身に対しても損害を与える可能性があります。送信先がプレミアム番号であった場合、ユーザーの被る損害額はさらに大きくなります。

このトロイの木馬の拡散方法については未だ明らかになっていませんが、犯罪者はマルウェアをGoogleの合法アプリケーションそっくりに偽装させるソーシャルエンジニアリング手法を用いている可能性が濃厚になっています。

注目すべきはAndroid.DDoS.1.originのコードが難読化されているという点です。このトロイの木馬はwebサイトに対する攻撃を実行し、コンテンツプロバイダーのものを含むあらゆる番号に対してテキストメッセージを送信することが可能であることから、第三者による違法行為(競合相手のサイトを攻撃、SMSを使用して製品を宣伝、ショートナンバーにSMSを送信することでユーザーを有料サービスに加入させるなど)に利用される可能性もあると考えられます。

Doctor Webのウイルスアナリストは現在もAndroid.DDoS.1.originの解析を続けており、Dr.Web for Androidをお使いのユーザーはこのトロイの木馬から保護されています。

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments