アンチウイルスを取り除くウイルス再び

ウイルスアラート | 全てのニュース | ウイルスデータベース

2011年01月11日掲載

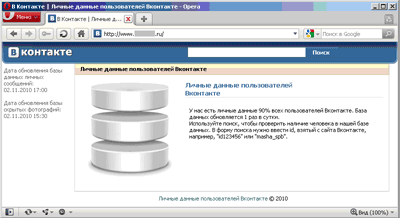

株式会社Doctor Web Pacific

Trojan.VkBase.1はそのようなテクニックをもつ悪意のあるプログラムです。現在のところ、他の個人情報を検索するロシアのユーザーのみが狙われています。彼らは遅かれ早かれ、ロシアのソーシャルネットワークウェブサイトに登録したユーザーの個人情報にアクセスできるウェブサイトにたどり着くでしょう。

ユーザーがダウンロードした情報はDr.WebによってTrojan.VkBase.1として検出されたexeファイルです。

ファイルを起動するとWindows Explorerウィンドウに探しているデータがディスプレイされます。一方で悪意のあるプログラムがシステムにインストールされ、インストールされているアンチウイルスの検索が行われます。

アンチウイルスが見つかると、それを取り除くためにシステムがセーフモードで再起動します。トロイの木馬は大量のアンチマルウェアアプリケーションをアンインストールできるルーチンを備えています。

Dr.Web SelfPROtectはセーフモードでも動作するので、セルフプロテクションコンポーネントの脆弱性を悪用してDr.Webを取り除くためにトロイの木馬は追加コンポーネント(Trojan.AVKill.2942)を利用します。脆弱性はすでに閉じられています。他のアンチウイルスを取り除くのに追加モジュールは必要ありません。

アンチウイルスが取り除かれると、Windowsはノーマルモードで起動し、Trojan.Winlock.2477がシステムへのアクセスをブロックします。犯罪者はシステムを解除するために携帯アカウントの残高を一杯にするようユーザーに要求します。この偽の警告はまた、データは暗号化され90分後に失われるとも言ってきます。

ひとたびシステムが解除されるとTrojan.Fakealert.19448(Dr.Webに検出された)はアンインストールされたアンチウイルスを装います。システムトレイには取り除いたアンチウイルスのアイコンを表示させます。アイコンをクリックすると駆除されたアンチウイルスと同じようなウィンドウが現れます。ユーザーには、コンピューターはちゃんと保護されていますと通知されます。画像をクリックすると閉じることができます。このトリックによってユーザーはアンチウイルスがまだ作動していると思ってしまいます。

現在Dr.Web for WindowsのユーザーはTrojan.VkBase.1、及び同等の機能を持つ他の悪意のあるプログラムから守られています。