2011年10月のウイルス脅威

毎月ウィルスレビュー | ウイルスアラート | 全てのニュース

2011年11月07日掲載

株式会社Doctor Web Pacific

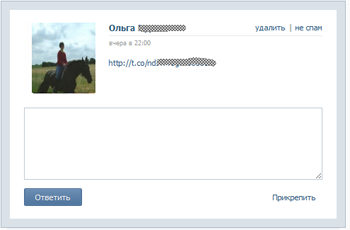

攻撃されるVKontakteユーザー

詐欺犯罪者達は、ソーシャルネットワークの仮想環境に自らを適応させ、不注意なユーザーを騙す手法を編み出し続けています。その中の1つに、被害者対して、その友人リストに含まれている人物からであると思わせるメッセージを送信する手法があります。

そのようなメッセージに含まれているリンクをクリックすると、ユーザーはビデオクリップを含んだウェブページへと飛ばされ、そこでVKontakteのアクセスログインおよびパスワードの入力を促されます。このページで提供されたアカウント情報は、犯罪者の手中に落ちることになります。

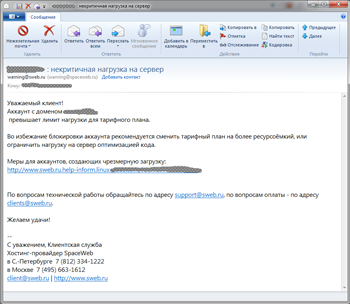

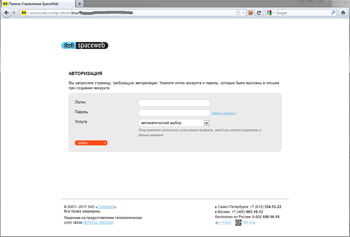

危機にさらされるホスティングプロバイダユーザー

また、いくつかのロシアのホスティングプロバイダのユーザーも狙われ、PeterHost、SpaceWeb、FirstVDS、TimeWeb、およびAgavaユーザーがフィッシング詐欺の標的となりました。これら全ての詐欺事件では同様の手法が用いられ、犯罪者はWHOISシステムを利用して、プロバイダがホストしているサイトのリストを作成し、サイトオーナーのメールアドレスを割り出します。次に犯罪者は、そのアドレスに対して、プロバイダ本社からのものと思わせるメールを送信します。そのメール内でオーナーは、自分のサイトが、現在の契約で許可されているよりも多くのリソースを消費していると通知され、その問題を解決する為にリンクに従い、いかにも本物らしく見える偽のサイトに行くよう促されます。偽のページのURLは、本物のプロバイダサイトアドレスに似てはいるものの、異なるドメインサフィックスを持っています。この偽のページで被害者がアカウント情報を入力してしまうと、そのデータは即座に犯罪者の手に渡ってしまいます。

これらの情報によって、犯罪者はサイトの内容をこっそり変更するなどして、さらに悪意のあるプログラムを広めようとしています。

BackDoor.Bitsexによってリモート操作されるコンピューター

この悪意のあるプログラムはC言語で書かれ、SetupEngine.dllとしてディスク上に保存されます。起動されると、BackDoor.BitseはAudiozombi.exe と SetupEngine.dllをフォルダ内に置き、実行ファイルを起動してSetupEngine.dllをロードします。その後、コントロールサーバーの名前を判別し、そこに接続します。このトロイの木馬は、実行中のアンチウイルスを探してアクティブなプロセスのリストをチェックし、それに関する情報をリモートサーバーに送信、また、感染したシステム内でキーロガーを起動させます。

BackDoor.Bitsexに備わった多彩な機能によって犯罪者は、感染したシステム内でアクセス可能なディスク上に保存された情報を閲覧し、ウェブカメラ(利用可能な場合)を使用してスクリーンショットや写真を撮り、webページをロードし、プログラムをダウンロード・起動し、感染したシステムのスクリーン上にカスタムメッセージを表示させ、様々なサーバーに対してDDoS攻撃を仕掛けることが可能です。BackDoor.Bitsexには、悪意のある既知の機能が12個近く搭載されています。

その他10月の脅威

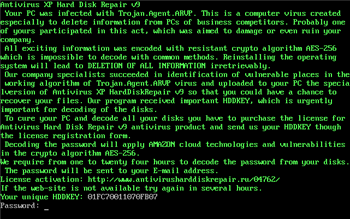

10月に、Doctor Webのウイルスアナリストは、マスターブートレコードをブロックする新たな脅迫プログラムを発見しました。Trojan.MBRlock.16の際立った特徴は、そのプログラムリソース内にシステムロック解除コードを持たないことです。コードは、ハードウェアコンフィギュレーションに関する情報を元に、システム内で作成されます。

起動されると、Trojan.MBRlock.16はAntivirus XP Hard Disk Repairの動作を真似、ユーザーに対して、システムはTrojan.Agent.ARVPに感染しており、ハードドライブ上の情報は全てマルウェアによって暗号化されていることを通知するメッセージを表示します(実際は、いずれのファイルも暗号化されていません)。そこで犯罪者が、データを保存するには、作成されたキーを偽のサイト上にあるフォームから送信し、さらに支払いをすることでライセンスを購入するよう被害者を促します。ユニークなキー(HDDKEY)およびロック解除のパスワードは、システムハードウェア情報に基づいてTrojan.MBRlock.16が作成します。

Doctor Webは脅迫プログラムの被害にあったユーザーに対して、ftp://ftp.drweb.com/pub/drweb/tools/mbrlock16keygen.exeからダウンロード可能な、ロック解除パスワードジェネレーターの使用を推奨します。また、ロック解除サービスを使用することも出来ます。

10月に発見されたもう1つのトロイの木馬はTrojan.SkynetRef.1と名付けられました。この悪意のあるプログラムは、偽のwebサイトをブラウザにロードするためのローカルプロキシサーバーとして動作します。この新しい手法を拡散する為に、犯罪者達は時間をかけてfvsn.org、operadownload.info、downloadutorrent.info、downloadflashplayer.bizなどの完全なwebサイトの作成に努めてきました。

これらのサイトからプログラムをダウンロードしようとすると、ユーザーは特別なインストーラをダウンロード・起動するように促されます。プログラムはいずれも同じものですが、ユーザーがどのプログラムを選択したかによって名前が異なります。インストーラは自身の名前によって、ユーザーがダウンロードしようとしているアプリケーションを判別します。ファイル名が変更された場合、インストーラはその活動を停止し、名前が合っていた場合は、ユーザーが選択したプログラムと一緒にTrojan.SkynetRef.1をシステムにダウンロード・インストールします。このトロイの木馬は、ユーザーがロードしたページを、その設定ファイル内で定義されている偽のページで置き換えることが出来ます。

10月にメールトラフィック内で検出された悪意のあるファイル

| 01.10.2011 00:00 - 31.10.2011 23:00 | ||

| 1 | Trojan.Oficla.zip | 43106 (17.04%) |

| 2 | Trojan.DownLoader5.886 | 36915 (14.59%) |

| 3 | Win32.HLLM.MyDoom.33808 | 36678 (14.50%) |

| 4 | Trojan.PWS.Mailer.56 | 23177 (9.16%) |

| 5 | Win32.HLLM.MyDoom.54464 | 18309 (7.24%) |

| 6 | Trojan.MulDrop3.6042 | 12735 (5.03%) |

| 7 | Win32.HLLM.Netsky.18401 | 9577 (3.78%) |

| 8 | Win32.HLLM.MyDoom.based | 7015 (2.77%) |

| 9 | Win32.HLLM.Netsky.35328 | 6221 (2.46%) |

| 10 | Win32.HLLM.Netsky | 4288 (1.69%) |

| 11 | Win32.HLLM.Beagle | 4140 (1.64%) |

| 12 | Trojan.DownLoad2.22099 | 3508 (1.39%) |

| 13 | W97M.Spool | 2791 (1.10%) |

| 14 | JS.IFrame.151 | 2615 (1.03%) |

| 15 | BackDoor.IRC.Sdbot.4590 | 1854 (0.73%) |

| 16 | Exploit.IframeBO | 1815 (0.72%) |

| 17 | BackDoor.IRC.Bot.872 | 1470 (0.58%) |

| 18 | Win32.Sector.28480 | 1370 (0.54%) |

| 19 | Win32.HLLM.Netsky.based | 1343 (0.53%) |

| 20 | Win32.HLLM.Netsky.24064 | 1246 (0.49%) |

総スキャン数: 118,243,404

感染数: 253,032 (0.21%)

10月にユーザーのコンピューター上で検出された悪意のあるファイル

| 01.10.2011 00:00 - 31.10.2011 23:00 | ||

| 1 | JS.Click.218 | 74679301 (42.06%) |

| 2 | Win32.Rmnet.12 | 33786253 (19.03%) |

| 3 | Trojan.IFrameClick.3 | 22083667 (12.44%) |

| 4 | Win32.HLLP.Neshta | 11033803 (6.21%) |

| 5 | JS.IFrame.112 | 6083679 (3.43%) |

| 6 | JS.IFrame.95 | 5325180 (3.00%) |

| 7 | Win32.HLLP.Sector.28332 | 4380023 (2.47%) |

| 8 | JS.IFrame.117 | 2747192 (1.55%) |

| 9 | Win32.HLLP.Whboy | 1776446 (1.00%) |

| 10 | Trojan.Fraudster.211 | 1725067 (0.97%) |

| 11 | Trojan.Mayachok.1 | 1681669 (0.95%) |

| 12 | Win32.HLLP.Whboy.45 | 1640615 (0.92%) |

| 13 | Win32.HLLP.Rox | 1106517 (0.62%) |

| 14 | Win32.Virut | 587649 (0.33%) |

| 15 | Trojan.MulDrop1.48542 | 531951 (0.30%) |

| 16 | Trojan.WMALoader | 511429 (0.29%) |

| 17 | Win32.Siggen.8 | 355786 (0.20%) |

| 18 | BackDoor.Ddoser.131 | 341686 (0.19%) |

| 19 | HTTP.Content.Malformed | 338613 (0.19%) |

| 20 | JS.Click.222 | 299005 (0.17%) |

総スキャン数: 17,451,623,339,426,039

感染数: 177,541,621 (0.00%)