NTFSに直接アクセスする新たなトロイの木馬ダウンローダー

ウイルスアラート | 全てのニュース | ウイルスデータベース

2012年7月31日掲載

株式会社Doctor Web Pacific

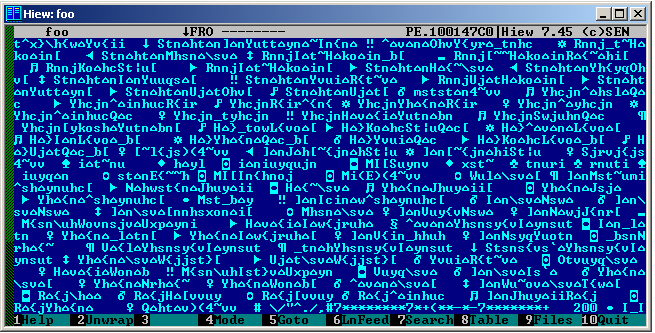

このトロイの木馬の拡散方法は未だ明らかになっていませんが、システム内でのその動作については詳細な解析が行われています。この悪意のあるプログラムは、ドロッパーおよびダウンローダーの2つのモジュールで構成され、それらのモジュールはいずれもC++言語で書かれています。Trojan.Yaryar.1は、自身のルーチンを使用してNTFSファイルにアクセスすることが出来るという点において、他のダウンローダートロイの木馬と一線を画しています。ドロッパーは、ダウンローダーコンポーネントをdllファイルとしてランダムな名前でディスク上に保存し、cryptsvc.dllファイル内に自身のコードを挿入することでそのロードを試みます。

Trojan.Yaryar.1には、デバッグおよび分析のためのプログラムを探し出す強力なツールが搭載されており、システム内にそのようなプログラムが存在した場合には自身をコンピューター上から削除するようになっています。起動されると、このトロイの木馬はデバッグの権限取得を試み、spoolsv.exeプロセス内に自身のコードを挿入しようとします。次に、自動更新およびWindowsファイアーウォールを無効にし、感染したコンピューター上に他のファイルをダウンロードして実行するために、リモートサーバーとの接続を確立します。

Trojan.Yaryar.1のシグネチャは既にDr.Webウイルスデータベースに加えられていますが、最新のアンチウイルスソフトウェアがコンピューター上にインストールされていないユーザーにとっては、このトロイの木馬は脅威と成り得るでしょう。