2014年12月29日

株式会社Doctor Web Pacific

Androidのファームウェアにマルウェアのコードを埋め込む手法は特に新しいものではありませんが、使用される頻度はそれほど多くありません。それにも関わらず、12月にはこの種のトロイの木馬が複数発見されました。Android.Backdoor.126.originとしてDr.Webウイルスデータベースに追加されたバックドアは、感染させたデバイスが受信するSMSに犯罪者が指定したテキストを追加する機能を持ち、様々な詐欺行為に使用されています。Androidファームウェアに潜む、また別の悪意のあるプログラムであるAndroid.Backdoor.130.originはSMSを送信、通話を発信、広告を表示、ユーザーの承諾無しにアプリケーションをダウンロード、インストール、起動するほか、着信履歴や送受信したSMS、デバイスの位置情報などの情報を全てC&Cサーバーに送信するなど、非常に幅広い機能を備えていました。さらに、Android.Backdoor.130.originは感染したデバイス上にインストールされたアプリケーションを削除することができます。このバックドアはシステムアプリケーションであることからタスクの実行にユーザーの操作を必要とせず、このことがAndroid.Backdoor.130.originをより危険な脅威たらしめています。

12月には、感染させたAndroidデバイス上で悪意のある動作を実行するAndroid.SmsBot.213.originの発見もありました。このマルウェアはSMSを傍受または送信、デバイス上の個人情報をC&Cサーバーに送信するなどの機能を備えていますが、最も危険な点はオンラインバンキングアカウントへのアクセスを犯罪者に与えてしまうということにあります。オンラインバンキングで使用されるSMSを傍受したり送信したりすることで、Android.SmsBot.213.originは被害者のアカウントから犯罪者のアカウントへ密かに送金を行います。面白いことに、このプログラムはポピュラーなゲームを装って拡散され、ゲームは最終的にデバイス上にインストールされます。ユーザーによってインストール、起動されると、Android.SmsBot.213.originはマルウェア内に組み込まれたゲームのインストールを開始し、そのショートカットを削除した後、システムサービスとして動作します。これにより、ゲームを入手することができなかったという理由でユーザーによってトロイの木馬が削除されることを防ぎ、ひいてはその悪意のあるタスクの完了を助けることができます。

|

|

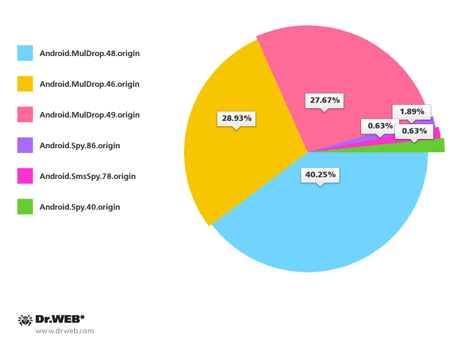

韓国のAndroidユーザーに対する攻撃は12月も続き、これまでと同様、悪意のあるプログラムのダウンロードリンクを含んだSMSスパムが配信されていました。Doctor Webでは160件を超えるそのようなスパムが記録され、最も多く拡散されていたマルウェアはAndroid.MulDrop.48.origin(40,25%)、 Android.MulDrop.46.origin(28,93%)、 Android.MulDrop.49.origin(27,67%)、 Android.Spy.86.origin(1,89%)となっています。

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments