2013年1月22日

株式会社Doctor Web Pacific

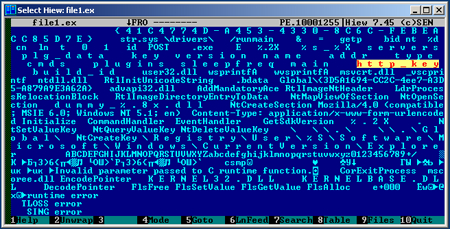

複雑なマルチコンポーネントトロイの木馬であるBackDoor.BlackEnergyは主にスパムを送信するために設計されています。犯罪者達はこのアプリケーションを使用して世界で最も大規模なメール配信ボットネットの1つを構築し、その活動のピーク時には1日に180億通ものメールが配信されました。BackDoor.BlackEnergyトロイの木馬ファミリーはその動作にローダブルモジュール、及び管理サーバーから受け取ったxml形式の設定ファイルを使用します。

BackDoor.BlackEnergy.36 と名付けられたこの新たな亜種は前回と同一の犯罪者達によって拡散されていると考えられ、彼らはこのマルウェアの古いバージョンを流用しています。このことは特に、2012年の夏にコントロールサーバーが閉鎖されたBlackEnergyボットネットのいくつかで使用されていたものと同じデータ暗号化キーがBackDoor.BlackEnergy.36 でも使用されているという事実によって裏付けられます。

BackDoor.BlackEnergy.36 とこれまでのバージョンとの大きな違いは、BackDoor.BlackEnergyは設定ファイルを暗号化した形でダイナミックライブラリの個別のセクション内に保存するという点、また、それらのセクションがトロイの木馬のセクションに含まれているためBackDoor.BlackEnergy.36 の起動と同時にsvchost.exe又はexplorer.exeプロセス内に埋め込まれるという点の2つです。さらに、犯罪者達はBackDoor.BlackEnergy.36 が管理サーバーとのデータのやり取りに使用するネットワークプロトコルを僅かに変更しています。

現在までにDoctor Webのアナリストは、スパム大量配信のための新たなボットネット構築を企む犯罪者によって使用されているBackDoor.BlackEnergy.36 管理サーバーのいくつかを登録することに成功しています。アナリストによる状況の監視は今後も継続して行われますが、Dr.Webのウイルスデータベースには既にBackDoor.BlackEnergy.36 のシグネチャが追加されているため、このトロイの木馬がDr.Webユーザーに危害を与えることはありません。

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments