2012年9月12日掲載

株式会社Doctor Web Pacific

犯罪者はマルウェアを拡散するために、改ざんされた.htaccessファイルを含んだ悪質なWebサイトを利用しました。ページコードに埋め込まれた悪意のあるスクリプトがリダレクトの連鎖を引き起こし、標的とされたコンピューターのOSによって異なる最終的なアドレスへとユーザーを誘導します。Windowsユーザーは、様々なエクスプロイトなどのコードを含むページにリダレクトされます。リダレクト先のサーバーアドレスが1時間ごとに変更されていたという点は注目に値するでしょう。

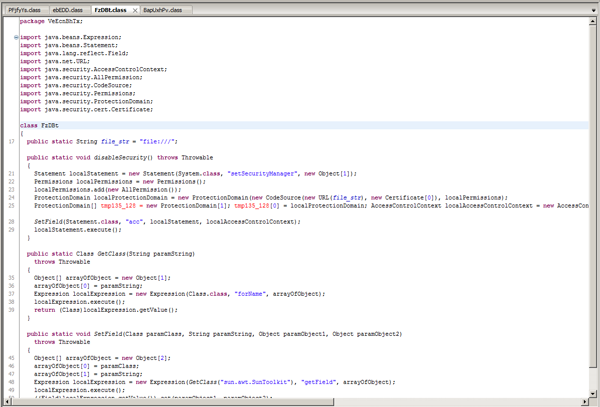

ブラウザにロードされるWebページには、2つの脆弱性CVE-2012-1723及びCVE-2012-4681を悪用したコードが含まれています。埋め込まれたエクスプロイトはJava Runtimeのバージョンによって異なり、バージョン7.05及び7.06ではセキュリティメカニズムをすり抜けるために脆弱性CVE-2012-4681が利用されていました。

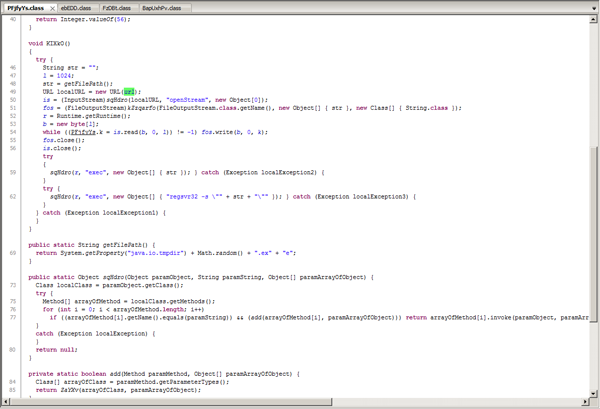

脆弱性の悪用に成功すると、Javaアプレットは、実行ファイルをダウンロード及び起動するための“class”ファイルを復号化します。この手法はTrojan.Rodricter.21の拡散に使用されていました。

Trojan.Rodricter.21はルートキットテクノロジーを搭載し、複数のコンポーネントで構成されています。感染したコンピューター上で実行されると、システム内にアンチウイルスソフトウェアやデバッガが存在するかどうかを確認し、自身の権限昇格を試みます。その手段として、特にOSに存在する脆弱性が悪用される可能性があります。また、システム内でUACが使用されていた場合はそれを無効にします。以後の動作は獲得した権限によって異なり、ディスク上に自身のメインコンポーネントを保存した後、十分な権限を得ている場合は、その主要なモジュールを感染したシステム内に隠ぺいするためWindows標準ドライバの1つを感染させます。以上のことから、Trojan.Rodricter.21はルートキットトロイの木馬として分類することが出来ます。その上、このマルウェアはInternet Explorer及びMozilla Firefoxの設定を変更することも可能で、後者の場合、追加の検索エンジンプラグインを\searchplugins\フォルダ内にインストールし、ユーザーエージェント(User-Agent)を置き換え、デフォルトの検索エンジンを変更してしまいます。その結果、感染したシステムから送信される検索クエリは全て http://findgala.com/?&uid=%d&&q={search query} のようになります(% dはトロイの木馬のユニークな識別子です)。Trojan.Rodricter.21はまた、犯罪者の管理するWebサイトのアドレスをhostsファイルに追加します。

Trojan.Rodricter.21のメインモジュールは実行ファイルとして一時ファイル内に保存され、ユーザーのトラフィック内に任意のコンテンツを挿入します。

この脅威のシグネチャは既にDr.Webアンチウイルスソフトウェア及びDr.Web CureIt!ユーティリティのデータベースに加えられています。ユーザーの皆様には、最新のセキュリティアップデート、特にJava Runtime Environmentのアップデートをインストールしておくことを強く推奨します。

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments