2011年02月15日掲載

株式会社Doctor Web Pacific

Trojan encoders

今年の初めには、感染させたシステム内のドキュメントを暗号化し、それを解読する為の特別なツールをユーザーに有料で提供するTrojanの新しいバージョンが登場しました。

その中でも特に、Trojan.Encoder.94およびTrojan.Encoder.96の改良版が1月にDr.Webウイルスデータベースに加えられました。

特別な技術を持たないユーザーが暗号化されてしまったファイルに下手に手を加えると、データを修復不可能な状態にしてしまう恐れがあるので気を付けてください。システムの復元、一時システムファイルの削除、ブラウザキャッシュの消去等はお勧めできません。データを復元出来なくなる可能性があります。

このような場合に、手近なツールに頼るのも危険です。ファイルが永久的に損傷を受けてしまう可能性が高いからです。その代わりにDoctor Webアンチウイルス・ラボラトリーに修復を依頼してください。お申し込みカテゴリで“修復依頼”を選択し、暗号化された、または暗号化されていないドキュメントを何組か添付してください。

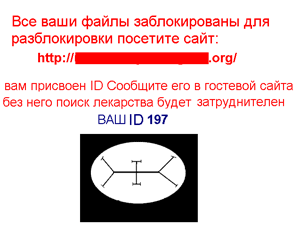

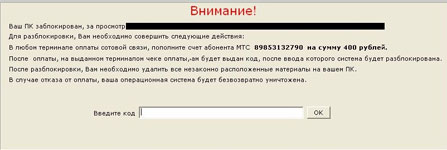

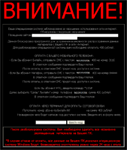

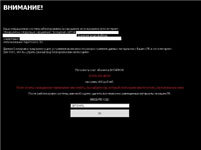

Windows blockers

1月もWindows blockerはユーザーのシステムに拡散し続け、これらの悪意のあるプログラムはますます多様性を増してきています。新しいタイプのblockerに加えて、以前から見られるプログラムも使われました。

このマルウェアの以前のバージョンで表示される要求に比べて、新しいblockerではシステムを解除する為の要求金額が増加しています。

1月の後半には、Windows blockerはLiveJournalにも広がりました。侵入者が書き込んだコメント内のリンクをクリックすると、ユーザーは写真投稿サイト、続けてアダルトコンテンツサイトへと飛ばされます。そこで被害者は、Trojan.Winlockが潜んだexeファイルをダウンロードするように促されます。

以下のスクリーンショットは1月に最もよく見られたWindows blockerのものです。

1月のインターネット詐欺総合統計

ユーザーからDoctor Web無料テクニカルサポートチームに寄せられた、インターネット詐欺に関する依頼のこの1か月の平均数は178件に達し、2010年12月よりも8%増加しました。

携帯アカウントへの送金を要求する悪意のあるプログラムに関する依頼は80%に増えました(2010年の11月には全件数の60%、12月には70%でした)。

支払端末ではなく、モバイルオペレータの提供するSMSサービスを使って犯罪者の携帯アカウントを再補充するようユーザーに要求するTrojanに関する依頼件数は、12月の23%から1月の43%に増えました。

ユーザーがお金を払うテキストメッセージの送信を要求するマルウェアに関する依頼は減少し続けています。2011年1月には全体の15%のみでした。

Banking botnets

侵入者はネットバンキングおよび電子キャッシュシステムを使うロシアのユーザー達の間にボットネットクライアントソフトウェアを拡散し続けました。通常、改良版クライアントは、そのうちのどれか一つが感染したコンピューター上にたどり着くことを目論んで、複数のターゲットを同時に狙います。

Doctor Webのウイルスアナライザー達はそれらのボットネット、特にWinSpyおよびIBankの活動を登録しました。感染したコンピューターは犯罪者の指示によって、ボットネットの“ペイロード”を構成するコンポーネントを定期的に更新します。ユーザーのコンピューター上にインストールされたアンチウイルス製品に対処する為、そして彼らの狙いは刻々と変化していく為、アップグレードが必要なのです。

1月のその他の重大な脅威には、西ヨーロッパを狙った偽のアンチウイルスがあります。それらのリストの上位にあるのはSystem Tool 2011及びAntivirus Scanです。さらに、英語圏のFacebookユーザーも狙われました。Trojan.MulDrop1.62295は、ソーシャルネットワーク上で送られたスパムメッセージを通して、ユーザーからユーザーへのギフトとして広がりました。

1月にメールトラフィック内で検出されたウイルス

| 01.01.2011 00:00 - 01.02.2011 00:00 | ||

| 1 | Trojan.DownLoad1.58681 | 592254 (9.31%) |

| 2 | Trojan.Packed.20878 | 426750 (6.71%) |

| 3 | Trojan.Oficla.zip | 313652 (4.93%) |

| 4 | Trojan.MulDrop.64589 | 311774 (4.90%) |

| 5 | Trojan.DownLoad.41551 | 271184 (4.26%) |

| 6 | Trojan.Packed.20312 | 261419 (4.11%) |

| 7 | Trojan.Oficla.38 | 148062 (2.33%) |

| 8 | Win32.HLLM.Beagle | 117539 (1.85%) |

| 9 | Trojan.AVKill.2788 | 113477 (1.78%) |

| 10 | Trojan.PWS.Panda.114 | 95805 (1.51%) |

| 11 | Trojan.PWS.SpySweep.17 | 92209 (1.45%) |

| 12 | W97M.Killer | 87092 (1.37%) |

| 13 | Trojan.MulDrop1.54160 | 73523 (1.16%) |

| 14 | Trojan.DownLoader1.17157 | 69678 (1.10%) |

| 15 | Win32.HLLW.Autoruner.35407 | 60963 (0.96%) |

| 16 | Trojan.PWS.Panda.387 | 52532 (0.83%) |

| 17 | Trojan.Oficla.48 | 52257 (0.82%) |

| 18 | Trojan.Oficla.73 | 52254 (0.82%) |

| 19 | Trojan.AVKill.3097 | 46052 (0.72%) |

| 20 | Win32.HLLM.MyDoom.54464 | 45653 (0.72%) |

| 総スキャン数: | 92,810,136,138 |

| 感染数: | 30,778,334 |

1月にユーザーのコンピューター上で検出されたウイルス

| 01.01.2011 00:00 - 01.02.2011 00:00 | ||

| 1 | Win32.HLLP.Whboy.45 | 27057874 (43.80%) |

| 2 | Win32.HLLP.Neshta | 13487529 (21.83%) |

| 3 | Win32.HLLP.Whboy.105 | 4525965 (7.33%) |

| 4 | Win32.HLLP.Rox | 2224917 (3.60%) |

| 5 | Win32.Siggen.8 | 1583325 (2.56%) |

| 6 | Win32.HLLP.Novosel | 1582034 (2.56%) |

| 7 | Win32.Antidot.1 | 1003419 (1.62%) |

| 8 | Trojan.Packed.21230 | 558842 (0.90%) |

| 9 | Win32.HLLP.Whboy | 396674 (0.64%) |

| 10 | Win32.Sector.22 | 338383 (0.55%) |

| 11 | Trojan.MulDrop.54146 | 285091 (0.46%) |

| 12 | JS.Nimda | 279705 (0.45%) |

| 13 | Win32.Virut.56 | 274936 (0.45%) |

| 14 | Win32.Virut.5 | 271705 (0.44%) |

| 15 | ACAD.Pasdoc | 260004 (0.42%) |

| 16 | Win32.HLLW.Shadow.based | 259855 (0.42%) |

| 17 | Trojan.DownLoad.32973 | 246686 (0.40%) |

| 18 | Trojan.MulDrop1.48542 | 243739 (0.39%) |

| 19 | Win32.Sector.21 | 208654 (0.34%) |

| 20 | Win32.Gael.3666 | 178199 (0.29%) |

| 総スキャン数: | 92,810,136,138 |

| 感染数: | 30,778,334 |

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments