2017年5月9日

株式会社Doctor Web Pacific

4月には、サイバースパイ行為を行うよう設計されたAndroid向けトロイの木馬が発見されました。また、機密情報やアカウントの金銭を盗むよう設計された新たなバンキング型トロイの木馬が複数Google Play上で確認されています。そのうちの1つは、インターネット上で動画を見るためのプログラムに、また別の1つはフラッシュライトプログラムに埋め込まれていました。

4月の主な傾向

- Android向けのスパイウェア型トロイの木馬を検出

- バンキング型トロイの木馬がGoogle Playに侵入

4月のモバイル脅威

4月には、サイバースパイ行為を行う目的で使用されるAndroid向けトロイの木馬 Android.Chrysaor.1.origin が発見されました。この悪意のあるプログラムはSkype、Viber、WhatsAppなどの多くのオンライン通信プログラムからやり取りを盗むほか、Webブラウザの履歴やSMSメッセージ、その他の機密データを盗みます。また、モバイルデバイス上でのキーボード操作をトラッキングすることで、入力された全ての情報を横取りし、スクリーンショットを作成し、サイバー犯罪者からの着信に密かに応答することで周りの音声を盗聴します。

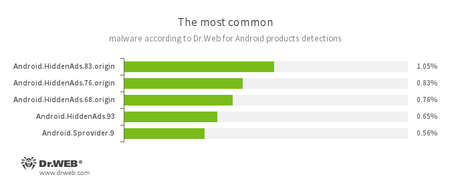

Dr.Web for Androidによる統計

-

- Android.HiddenAds.83.origin

- Android.HiddenAds.76.origin

- Android.HiddenAds.68.origin

- Android.HiddenAds.93

- モバイルデバイス上に望まない広告を表示させるよう設計されたトロイの木馬です。ポピュラーなアプリを装って別の悪意のあるプログラムによって拡散され、システムディレクトリ内に密かにインストールされる場合もあります。

- Android.Sprovider.9

- ステータスバーに広告を表示させ、悪意のあるものを含む別のアプリケーションをダウンロード・インストールするよう設計されたAndroid向けトロイの木馬です。

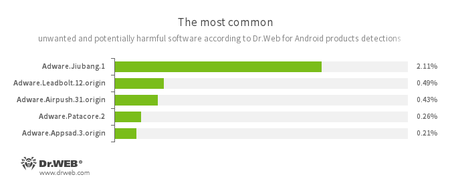

-

- Adware.Jiubang.1

- Adware.Leadbolt.12.origin

- Adware.Airpush.31.origin

- Adware.Patacore.2

- Adware.Appsad.3.origin

- Androidアプリケーション内に組み込まれ、モバイルデバイス上に迷惑な広告を表示させる望まないプログラムモジュールです。

バンキング型トロイの木馬

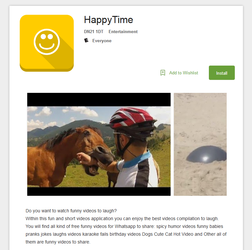

4月には、新たなAndroid向けバンキング型トロイの木馬が複数Google Play上で発見されています。 Android.BankBot.179.origin としてDr.Webウイルスデータベースに追加されたそのうちの1つは、面白い動画を紹介するFunny Videos 2017およびHappyTimeアプリケーション内に隠されていました。このトロイの木馬は、以前こちらの記事で紹介した別のAndroid向けバンキング型トロイの木馬の亜種で、サイバー犯罪者によって一般に公開されているソースコードを基に作成されています。

Android.BankBot.179.origin はバンキングプログラムやその他のソフトウェアプログラムのリストを含んだ設定ファイルをC&Cサーバーから受け取り、それらプログラムの動作をトラッキングします。リスト上にあるプログラムが起動されると、偽の認証ウィンドウを表示させてログインおよびパスワードを入力させます。ユーザーがGoogle Playを起動させた場合、 Android.BankBot.179.origin は偽の決済フォームを表示させ、クレジットカードの情報を入力するよう要求します。また、このトロイの木馬は受信SMSメッセージをトラッキングし、受信するクレジットカードの確認コードを横取りします。

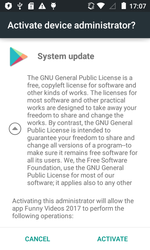

Android.BankBot.179.originは以下の特徴を備えています:

- サイバー犯罪者によって公開されたバンキング型トロイの木馬のソースコードを基に作成されている

- Google Playから拡散されている

- 正常に機能する動画プレイヤーに埋め込まれている

- システムから簡単に削除されないようにするために、管理者権限を要求する

- 数百のバンキングプログラムやその他のポピュラーなソフトウェアを攻撃することができる(サイバー犯罪者は設定ファイルをアップデートするだけでよい)

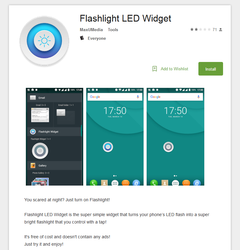

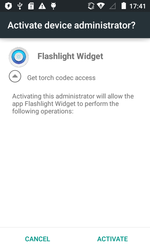

4月に発見されたまた別のAndroid向けバンキング型トロイの木馬は Android.BankBot.180.origin と名付けられました。このトロイの木馬はフラッシュライトアプリケーションであるFlashlight LED Widget内に埋め込まれていました。起動されると、 Android.BankBot.180.origin はホーム画面から自身のアイコンを削除し、モバイルデバイス上の管理者権限を要求します。その後、フラッシュライトの動作は悪意のあるプログラムのウィジェットを介してコントロールされるようになります。

Android.BankBot.180.origin はバンキングプログラムの起動をトラッキングし、それらの前面に偽のウィンドウを表示させてログインとパスワードを入力させます。また、 Android.BankBot.179.origin と同様、Google Playが起動されると偽のフォームを表示させてユーザーのクレジットカード情報を盗もうと試みます。

Android向けバンキング型トロイの木馬はサイバー犯罪者がアカウントから金銭を盗むことを可能にすることから、最も危険な悪意のあるプログラムの1つであるとされています。そのバンキング型トロイの木馬がGoogle Playから拡散されると、その危険はいっそう大きなものになります。Google PlayはAndroidモバイルデバイス向けの最も信頼できるソフトウェア配信元と考えられているため、そこからアプリケーションをダウンロードするユーザーは警戒を怠りがちになるというのがその理由です。お使いのモバイルデバイスをバンキング型トロイの木馬やその他の悪意のあるプログラムから守るため、Dr.Web for Androidをインストールすることをお勧めします。