2016年12月12日

株式会社Doctor Web Pacific

発見されたトロイの木馬の1つであり、 Android.DownLoader.473.origin と名付けられたトロイの木馬は、MTK プラットフォームで動作する多くのポピュラーなAndroidデバイスのファームウェア内に組み込まれていました。本記事公開時点で、このトロイの木馬は以下の26のデバイスモデル上で検出されています:

- MegaFon Login 4 LTE

- Irbis TZ85

- Irbis TX97

- Irbis TZ43

- Bravis NB85

- Bravis NB105

- SUPRA M72KG

- SUPRA M729G

- SUPRA V2N10

- Pixus Touch 7.85 3G

- Itell K3300

- General Satellite GS700

- Digma Plane 9.7 3G

- Nomi C07000

- Prestigio MultiPad Wize 3021 3G

- Prestigio MultiPad PMT5001 3G

- Optima 10.1 3G TT1040MG

- Marshal ME-711

- 7 MID

- Explay Imperium 8

- Perfeo 9032_3G

- Ritmix RMD-1121

- Oysters T72HM 3G

- Irbis tz70

- Irbis tz56

- Jeka JK103

ただし、実際にはより多くのAndroidデバイスモデルが感染している可能性があります。

Android.DownLoader.473.origin はデバイスが起動されるたびに動作を開始するダウンローダ型トロイの木馬です。Wi-Fiモジュールを監視し、C&Cサーバーに接続して指示を含んだ設定ファイルを受け取ります。ファイルにはトロイの木馬によってダウンロードされるアプリケーションに関する情報が含まれています。 Android.DownLoader.473.origin はプログラムをダウンロードした後、それらを密かにインストールします。

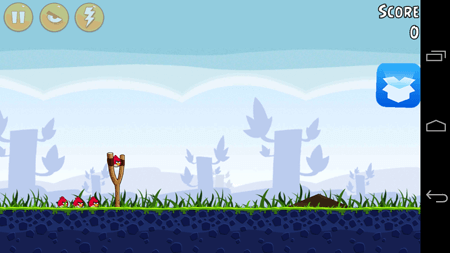

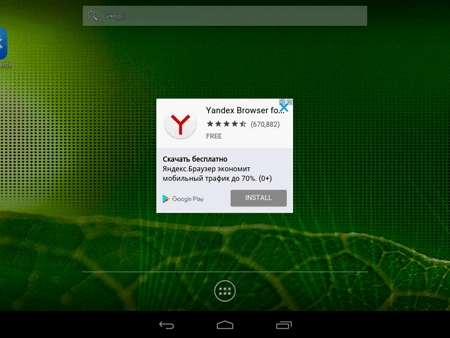

このトロイの木馬は無害なアプリケーションのほか、マルウェアや望まないアプリケーションなどあらゆるソフトウェアをダウンロードすることができます。例として、Dr.Webのウイルスデータベースに Adware.AdBox.1.origin として追加された広告アプリケーションH5GameCenterの拡散が挙げられます。インストールされると、 Adware.AdBox.1.origin は動作中のアプリケーション前面に、画面から削除することのできない小さなボックスの画像を表示させます。このボックスはショートカットで、クリックすると Adware.AdBox.1.origin 内に組み込まれたカタログが開きます。また、このトロイの木馬は広告を表示させる機能も備えています。

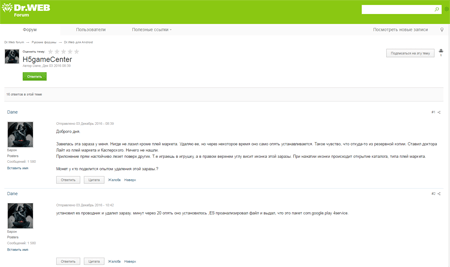

H5GameCenterを削除しても、すぐにまたシステム上にインストールされてしまうという声が、様々なフォーラム上でAndroid ユーザーから寄せられています。これは、削除された Adware.AdBox.1.origin が Android.DownLoader.473.origin によって再度ダウンロード・インストールされるためです。

Lenovo A319およびLenovo A6000デバイス上で発見されたまた別のトロイの木馬は Android.Sprovider.7 と名付けられました。 このトロイの木馬は、同じ名前を持ったAndroidソフトウェアカタログへのアクセスを提供するアプリケーションRambla内に組み込まれています。

Android.Sprovider.7 のペイロードは個別のプログラムモジュール( Android.Sprovider.12.origin として検出)で、メインマルウェアプログラムのリソース内に暗号化された形で保存されています。ユーザーがホーム画面のロックを解除すると、トロイの木馬はモジュールがアクティブであるかどうかを確認します。アクティブでない場合、 Android.Sprovider.7 はこのコンポーネントを本体から抜き出して起動させます。 Android.Sprovider.12.origin モジュールは以下の動作を実行することができます:

- APKファイルをダウンロードし、ユーザーの承認を得ることでインストールしようと試みる

- インストールされたアプリケーションを起動する

- 指定されたリンクをブラウザで開く

- 標準システムアプリケーションを使用して特定の番号に対して通話を発信する

- 指定された電話番号が既にダイヤルされている通話の標準アプリケーションを起動させる

- あらゆるアプリケーションの前面に広告を表示させる

- ステータスバーに広告を表示させる

- ホーム画面上にショートカットを作成する

- メインの悪意のあるモジュールをアップデートする

アプリケーションのダウンロード件数を増やし、広告ソフトウェアを拡散させることでサイバー犯罪者が収益を得ているということは良く知られています。したがって、 Android.DownLoader.473.origin および Android.Sprovider.7 は、Androidシステムイメージの作成に関わった悪徳な外部受託者が、ユーザーを利用してお金を稼ぐ目的でAndroidファームウェア内に埋め込んだものと考えられます。

Doctor Webでは、スマートフォンメーカーに対して既に報告を行っています。デバイスが感染してしまったユーザーはサポートサービスまで連絡し、入手可能になった時点で直ちにシステムソフトウェアのアップデートを受け取ることが推奨されます。

Dr.Web for Androidは Android.DownLoader.473.origin および Android.Sprovider.7 を検出します。 従って、Dr.Webユーザーはファームウェアが感染しているかどうかを確認することができます。

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments