2014年12月22日

株式会社Doctor Web Pacific

11月にはAndroidを狙ったバンキングトロイの木馬によって、様々な国のユーザーが攻撃を受けました。

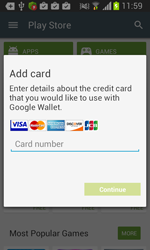

例えば、Android.BankBot.34.originは個人情報のほかにバンクアカウントから金銭を盗み、ポピュラーなアプリケーションのログインやパスワード、感染したデバイスに関連付けられている電話番号やクレジットカード番号を盗むことができます。さらに、このトロイの木馬は感染させたデバイスのスクリーン上にメッセージやダイアログを表示させることができ、犯罪者はあらゆる詐欺行為にこの機能を利用しています。この脅威についての詳細はこちらの記事をご覧ください。

|

|

|

バンキングトロイの木馬Android.BankBot.1は、自身のコピーをダウンロードするためのリンクを含んだSMS(例:この写真を見てね!http://[xx].cc/[xxxx]ge)を利用していました。このトロイの木馬は被害者のバンクアカウントから金銭を盗む機能を備えています。

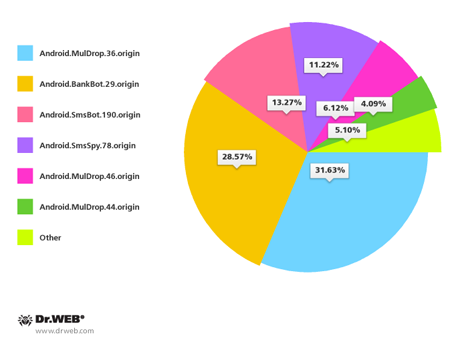

ブラジルでは、Android.Banker.127およびAndroid.Banker.128がGoogle Playから拡散されていました。このマルウェアは起動されるとスクリーン上にフィッシングページを表示させ、バンクアカウントのログインとパスワードを入力するようユーザーを誘導します。入力した情報は犯罪者のサーバーへと送信されます。韓国のAndroidユーザーに対する攻撃も続き、11月には悪意のあるアプリケーションを拡散する約100件のSMSスパムが記録されました。韓国で最も多く拡散されていたマルウェアはAndroid.MulDrop.36.origin、Android.BankBot.29.origin、Android.SmsBot.190.origin、Android.SmsSpy.78.originとなっています。

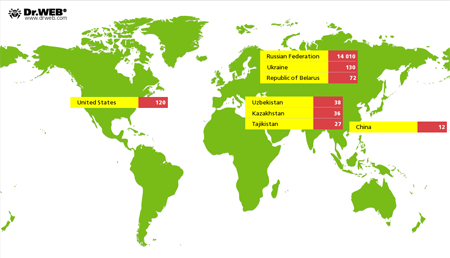

11月にはバンキングトロイの木馬Android.Wormle.1.originの発見もありました。このトロイの木馬を使用することで、犯罪者は課金SMSの送信から個人情報の入手、アプリケーションやファイルの削除、様々なwebサイトに対するDDoS攻撃の実行まで、幅広いタスクを実行することができます。また、Android.Wormle.1.originはSMSワームとしても動作し、自身のダウンロードリンクを含んだSMSメッセージによってAndroidデバイス上に拡散されます。Doctor Webの統計によると、このマルウェアは11月末までに30を超える国で1万5千台以上のAndroidデバイスを感染させています。最も感染数の多い国は全体の92%を占めるロシア、次いでウクライナ、米国、ベラルーシ、ウズベキスタン、カザフスタン、タジキスタン、中国となっています。この脅威に関する詳細はこちらの記事をご覧ください。

また、11月にはバンキングトロイの木馬以外のAndroid脅威も発見されています。そのうちの1つであるAndroid.Becu.1.originは、ユーザーの承諾無しにプログラムをダウンロード、インストール、削除するほか、特定の番号から受信するSMSをブロックする機能を備えていました。このマルウェアは多くのAndroid デバイスで使用されているAndroidファームウェアに埋め込まれた形で拡散されていることから削除が難しく、ユーザーはデータを失う危険性があります。この脅威に関する詳細はこちらの記事をご覧ください。

今すぐDr.Webを使用して、お使いのAndroidを保護しましょう。

Dr.Webからの詳細情報

Virus statistics Virus descriptions Virus monthly reviews Laboratory-live

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments