2015年6月11日

株式会社Doctor Web Pacific

トロイの木馬を正規アプリケーション内に組み込み、それらを様々なソフトウェア配信サイトやファイル共有サイトから拡散するという手法はセキュリティリサーチャーにとって良く知られているものです。その見た目や動作は正規のものと変わらないことから、多くの場合ユーザーはこれらアプリケーションをデバイス上にインストールしてしまうことになります。しかし、ユーザーが手に入れたものは正規のプログラムではなく、感染させたデバイス上で悪意のある動作を実行するトロイの木馬なのです。

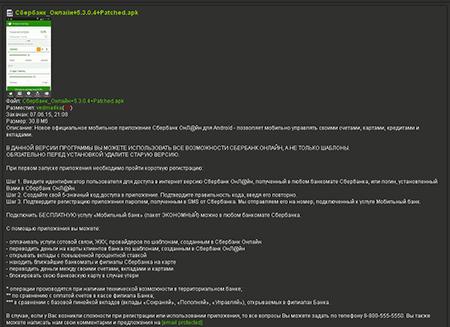

上記の手法を用いて拡散されるバンキングトロイの木馬のうち最も新しくDoctor Webセキュリティリサーチャーによって発見された Android.BankBot.65.origin はロシアのモバイルアプリケーションSberbank Onlineに組み込まれていました。サイバー犯罪者は悪意のある機能を組み込むことで改変したプログラムを、モバイルデバイス向けのポピュラーなサイトから拡散していました。このプログラムは正規バージョンと全く同じ機能を備えているため、ユーザーはマルウェアをダウンロードしてしまったことに気がつかず、それにより個人情報を危険にさらしてしまいます。トロイの木馬を含んだこのアプリケーションは、これまでに70台のAndroidデバイス上にダウンロードされています。

改変されたアプリケーションがインストールされ、起動されると、 Android.BankBot.65.origin はトロイの木馬の動作パラメータを含んだ特別な設定ファイルを作成します。これらの設定を用いてマルウェアはC&Cサーバーに接続し、POSTリクエストを使用して以下の情報を送信します:

- IMEI

- モバイルネットワークオペレータ

- BluetoothアダプタのMACアドレス

- QIWI Walletがインストールされているかどうか

- デバイスのAPIバージョン

- トロイの木馬のバージョン

- トロイの木馬のパッケージ名

- 現在実行されているコマンド

リモートホストから"hokkei"コマンドを受け取ると、 Android.BankBot.65.origin は暗号化したユーザーのコンタクトリストをサーバーに送信し、犯罪者から受け取ったコマンドに従って設定ファイルをアップデートします。

このマルウェアの基本的な動作は、その他のバンキングトロイの木馬のものとほとんど変わりません。 Android.BankBot.65.origin は同じファミリーに属するその他のトロイの木馬と同様、サーバーからのコマンドに従って受信するSMSメッセージを横取りし、犯罪者の指定した番号に対して様々なメッセージを送信します。さらに、 Android.BankBot.65.origin は受信したSMSメッセージにテキストを追加する機能を備え、それによりサイバー犯罪者がユーザーのバンクアカウントから金銭を盗み(被害者のアカウントから犯罪者のアカウントへ送金するSMSコマンドを送信することで、または認証コードを含んだメッセージを横取りすることで)、その他の詐欺行為を行うことを可能にしています。例えば、犯罪者はユーザーに対して、クレジットカードがブロックされているため指定された「銀行」の電話番号まで問い合わせるよう促すメッセージや、「トラブルに遭っている家族」のアカウントに入金するよう促すメッセージなどを表示することができます。

Doctor Webでは、オンラインバンキングアプリケーションは信頼できるサイト(Google Playや金融機関の公式サイトなど)からのみダウンロードし、Dr.Web for AndroidまたはDr.Web for Android Light を使用してお使いのデバイスを保護することを強く推奨しています。Dr.Webウイルスデータベースには Android.BankBot.65.origin のシグネチャが既に追加されているため、Dr.Webユーザーに危害が及ぶことはありません。

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments