2013年6月18日

株式会社Doctor Web Pacific

Doctor Webは2013年2月にLinux.Sshdkitの最初のバージョンについて報告しています。このトロイの木馬はLinuxディストリビューションの32bit版および64bit版で利用可能なライブラリファイルです。インストールされると、自身のコードをsshdプロセスに挿入し、このプロセスの認証ルーチンを使用します。セッションが開始され、ユーザーがログインとパスワードを入力すると、それらがトロイの木馬によってUDPプロトコル経由でリモートサーバーへ送信されます。

Doctor Webのアナリストは、このトロイの木馬の最初のバージョンが接続されていたC&Cサーバーのいくつかを乗っ取ることに成功し、感染したシステム台数に関する統計の収集だけでなく、それらのIPアドレスの特定も行いました。2013年5月には、Doctor WebによってコントロールされるC&Cサーバーに対し、562台の感染したLinuxサーバーに関するアクセスデータが送信され、その中にはメジャーなホスティングプロバイダーのものも含まれていました。

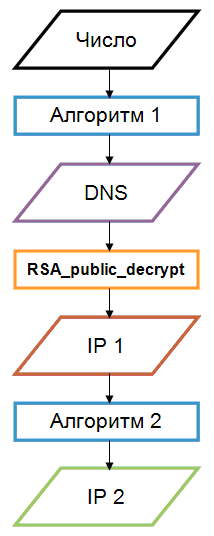

Doctor Webによって発見され、Linux.Sshdkit.6と名付けられた新たな亜種もまたライブラリファイルですが、64bit版Linuxを対象としています。この亜種には複数の変更が加えられており、盗んだパスワードがウイルスアナリストによって傍受されることを防いでいます。特に、盗んだ情報の送信先となるサーバーのアドレスを決定するためのルーチンが変更され、128bit RSA暗号化キーを用いて暗号化された文字列が使用されるようになりました。以下のフローチャートはC&Cサーバーアドレスの生成の手順です。

また、コマンド受信のアルゴリズムも変更されています。コマンド実行前に特別なストリングがトロイの木馬によって送信され、そのハッシュ値がチェックされるようになりました。

サーバーへの不正アクセスを可能にする情報を犯罪者に与えてしまうことから、Linux.Sshdkitトロイの木馬はLinuxサーバーにとって非常に危険な脅威であると言えます。Doctor WebではLinuxサーバーの管理者に対し、システムのスキャンを実行することを推奨しています。

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments