2012年5月21日掲載

株式会社Doctor Web Pacific

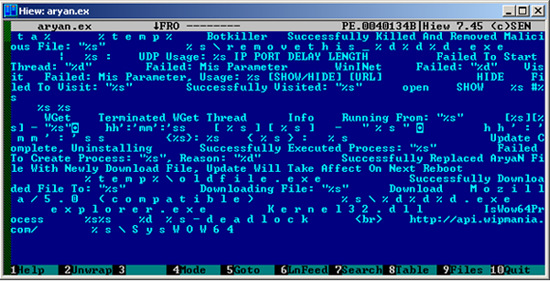

この悪意のあるアプリケーションBackDoor.IRC.Aryan.1はIRCボットに分類され、リムーバブルドライブに自身をコピー―そのフォルダおよびautorun.infファイルをドライブのルートディレクトリ内に作成―することで拡散します。さらにIRC.Aryan.1は、リムーバブルデータストレージデバイスを感染させるための別の手法も用います。自身をディスク上にコピーし、メディア上で見つかったファイルをフォルダ内に隠し、隠されたファイルおよびボットのコピーにリンクするショートカットをそれらと置き換えます。その結果、ユーザーがそれらのショートカットをダブルクリックすることで、目的のファイルのみならずBackDoor.IRC.Aryan.1をも起動させてしまうことになります。ディスクを感染させた後、ボットはそのIRCチャンネルを介して犯罪者に通知を行います。

次に、悪意のあるアプリケーションは自身をsvmhost.exeファイルとしてフォルダ内にコピーし、Windows起動時にアプリケーションを自動実行させるレジストリブランチ内にそのファイルへのリンクを置きます。また、このボットはexplorer.exeプロセスへの自身のコードの挿入を試みます。

あらゆる機能の中でも特に、BackDoor.IRC.Aryan.1は自己防衛機能を備えています。自身のファイルがディスク上に存在するかどうかを、別々のスレッドを使用して継続的にチェックし、目的のフォルダ内にファイルが無かった場合は再度メモリからディスク上へとファイルを保存します。またそれと同時に、Windowsレジストリ内に自身のエントリが存在するかどうかの確認も行います。その上BackDoor.IRC.Aryan.1は、悪意のあるプログラムを繰り返し再起動させるコードをcsrss.exe、alg.exe、dwm.exeプロセス内に挿入しようとします。

BackDoor.IRC.Aryan.1は、リモートサーバーからダウンロードした様々な実行ファイルを感染したコンピューター上で実行し、さらにコマンドに応じてDDoS攻撃を実行することが可能です。このプログラムのシグネチャは既にDr.Webウイルスデータベースに加えられていますが、リムーバブルストレージデバイスを使用する際には十分に注意し、そして可能であれば、OSのAutoRun機能を無効にしておくことを推奨します。

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments