2016年11月1日

株式会社Doctor Web Pacific

10月は情報セキュリティに関して平穏な月となりましたが、感染させたAndroidデバイスをプロキシサーバーとして動作させる新たなトロイの木馬が出現しました。

10月の主な傾向

- Google Play上でAndroid トロイの木馬を検出

10月のモバイル脅威

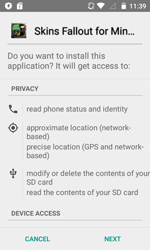

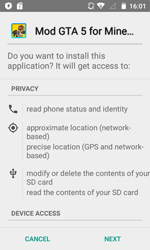

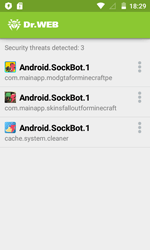

10月の初め、Doctor WebのセキュリティリサーチャーによってGoogle Play上で新たなトロイの木馬 Android.SockBot.1 が発見されました。このマルウェアはゲーム攻略アプリやゲームの改造・アドオンを含むアプリケーション内に組み込まれていました。インストールされると、 Android.SockBot.1 は密かにインターネットに接続し、モバイルデバイスをプロキシサーバーとして動作させます。この方法によって、サイバー犯罪者はインターネットに接続しているリモートコンピューターやその他のシステムに匿名で接続することが可能になります。そのほか、 Android.SockBot.1 はネットワークトラフィックを傍受・リダイレクトし、機密情報を盗み、Webサーバーに対してDDoS攻撃を実行することができます。

Dr.Web for Androidによる統計

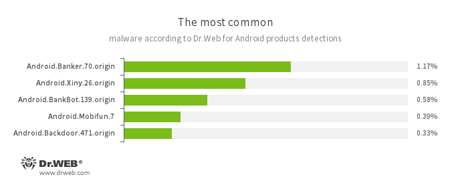

- Android.Banker.70.origin

- Android.Xiny.26.origin

ルート権限を取得して自身をシステムレジストリ内にインストールし、ユーザーの承認なしに様々なアプリケーションをインストールするトロイの木馬です。また、迷惑な広告を表示させる機能も備えています。 - Android.BankBot.139.origin

オンラインバンキングアプリケーションにアクセスするためにログイン認証情報を盗むよう設計されたトロイの木馬です。また、Androidユーザーの銀行口座から金銭を盗みます。 - Android.Mobifun.7

Androidアプリケーションをダウンロードするよう設計されたトロイの木馬です。 - Android.Backdoor.471.origin

サイバー犯罪者から受け取ったコマンドに応じて様々な悪意のある動作を密かに実行するトロイの木馬です。

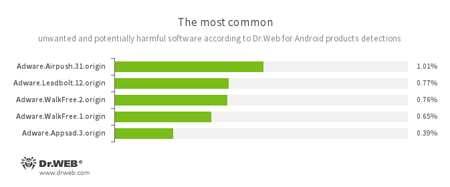

- Adware.Airpush.31.origin

- Adware.Leadbolt.12.origin

- Adware.WalkFree.1.origin

- Adware.WalkFree.2.origin

- Adware.Appsad.3.origin

Androidアプリケーション内に組み込まれ、モバイルデバイス上に迷惑な広告を表示させる望まないプログラムモジュールです。

Androidを標的としたトロイの木馬は依然として、改良されたセキュリティをくぐり抜け、Google Play上で公開されているアプリケーション内に侵入を果たしています。Doctor Webでは、信頼できる開発元からのアプリケーションをダウンロードし、それらが偽のプログラムでないことを確認するよう強く推奨しています。Android向けDr.Web製品は、悪意のあるソフトウェアや望まないソフトウェアからAndroidデバイスを確実に保護することができます。

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments