2016年4月8日

株式会社Doctor Web Pacific

このマルウェアは32ビット版と64ビット版のWindows上で動作します。Webフォーム内にユーザーが入力した情報を盗み、Webインジェクションを実行し、キーロギングを実行するなど、広範な悪意のある動作を実行することができます。また、Virtual Network Computing(VNC:バーチャル・ネットワーク・コンピューティング)を用いて犯罪者がユーザーのコンピューターにリモートアクセスすることを可能にするほか、受け取ったコマンドに従ってSOCKSプロキシサーバーを動作させ、様々なプラグインをダウンロード・インストールします。

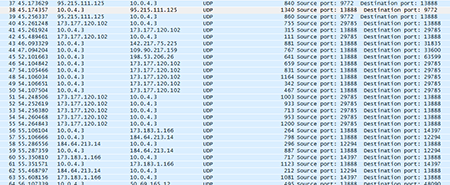

他の多くの最新式マルウェアと同様、 Trojan.Gozi はC&Cサーバーのアドレスを特定するためにドメイン生成アルゴリズム(DGA)を使用します。辞書として使用されるテキストファイルをNASAサーバーからダウンロードし、現在の日付に基づいてそれを改変してC&Cサーバーのドメイン名を生成します。トロイの木馬は15日毎に別のC&Cサーバーに接続し、送受信される情報は全て暗号化されます。

これまでの同種のマルウェアと異なり、 Trojan.Gozi はP2Pボットネットを構築することができます。これにより、トロイの木馬は暗号化された情報を感染したコンピューターに直接送信することが可能です。

上記全ての機能、中でも特にWebインジェクションを実行する機能は、オンラインバンキングシステムにアクセスするためのログイン情報を含む機密情報を、感染したコンピューターから盗むために使用されます。Dr.Webアンチウイルスソフトウェアは Trojan.Gozi を検出・削除します。そのため、Dr.Webユーザーに危害が及ぶことはありません。

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments